关键CVE-2022-1162在Gitlab中的缺陷允许威胁演员接管账户

最后更新 :2022.04.02

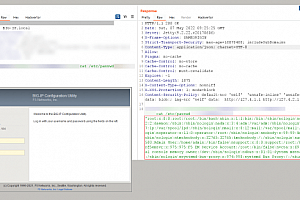

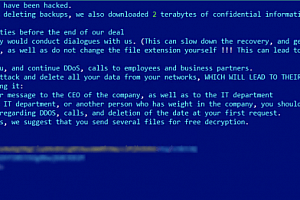

Gitlab已经解决了一个关键漏洞,被追踪为CVE-2022-1162(CVSS得分为9.1),这可能允许远程攻击者接管用户帐户。

CVE-2022-1162漏洞相关在Gitlab CE / EE中的全全局注册期间的硬编码静态密码集。

在14.7.7,14.8之前,在14.8.7之前,为使用Gitlab CE / EE版本14.7之前的全部NIAUTH提供者(例如OAuth,LDAP,SAML)注册了硬编码密码。在14.8.5之前,14.8之前,14.8。允许攻击者可能接管账户。这是一个关键的严重性问题读取了Gitlab发布的咨询。我们强烈建议运行受下面的问题影响的版本的所有安装都会尽快升级到最新版本。该错误是通过最新版本的14.9.2,14.8.5来解决的错误,Gitlab社区版(CE)和企业版(EE)的14.7.7。该公司还宣布将未指定数量的用户重置为预防措施。

我们在截至15:38 UTC中为选定的用户组重置了Gitlab.com密码。我们的调查显示,没有迹象表明用户或账目受到损害,但我们为用户的安全采取预防措施。继续咨询。

gitlab不知道通过利用此漏洞损害的账户。

公司开发了一个脚本,可用于识别由CVE-2022-1162影响的用户账户。在找到潜在影响的用户帐户后,管理员必须重置用户密码。

- END -

专家开发了F5 Big-IP产品中CVE-2022-1388 RCE的利用

F5在其Big-IP产品中遇到关键CVE-2022-1388远程代码执行缺陷后几天,研究人员为其创建了利...

它的官方,Lapsus $ Gang损失了Microsoft员工帐户

微软证实,Lapsus $ refaligess集团已攻击其中一名员工以访问和窃取一些项目的源代码。一...

匿名黑客攻击俄罗斯国防部并瞄准俄罗斯公司

匿名集体已经破坏了俄罗斯国防部,以回应乌克兰入侵漏出了员工的数据。 在匿名集体呼吁乌...

FBI警告俄罗斯关联对美国能源公司的攻击风险

联邦调查局警告与俄罗斯关联威胁演员的能源公司有关的风险。 联邦调查局警告能源公司是...

乌克兰IT陆军袭击了Egais Portal,影响俄罗斯酒精分配

乌克兰IT军队对俄罗斯酒精分配具有至关重要的EGAIS门户发动了大规模的DDOS攻击。 Hack...

由于国家安全的不可接受的风险,FCC增加了卡巴斯基到涵盖的名单

联邦通信委员会(FCC)将卡巴斯基加入其涵盖的清单,因为它为美国国家安全构成了不可接受的风...

威胁演员损害了+500洋养碟的电子商店与电子撇鞋

专家们发现了一个遭受损害Magento 1电子商务平台的500架电子商店的大规模Magecart活动。...

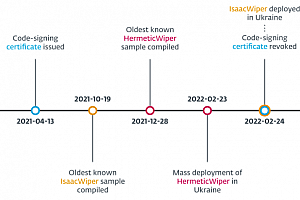

isaacwiper,第三个刮水器自俄罗斯入侵开始以来发现

ISAACWIPER,在俄罗斯侵犯乌克兰的俄罗斯侵犯后,一家新的数据刮水器用于未命名的乌克兰政...

Github警告,被盗的OAuth代币用于下载数十个组织的数据

Github报告说,威胁演员使用被盗的OAuth用户令牌来从几个组织中删除私有数据。 Github使用...

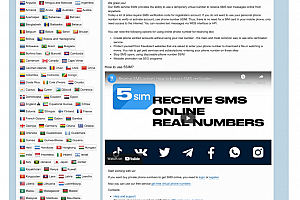

SMS PVA服务如何破坏基于SMS的验证

骗子滥用一些短信PVA服务,让他们的客户创建一次性用户账户来进行恶意活动。在调查短信PVA...

英国警方逮捕了7名涉嫌达普斯·勒比团伙成员

英国警方怀疑来自牛津的16岁,是受欢迎的Lapsus $勒索集团的领导者之一。 伦敦市警方宣布...

德国BSI机构建议更换卡巴斯基杀毒软件

德国联邦信息安全机构的信息安全机构,也称为BSI,建议消费者不使用卡巴斯基反病毒软件。 ...

购物陷阱:在线商店骗局击中全球的骗局

购物陷阱:来自中国的犯罪团伙一直在使用流行品牌的在线商店到世界各地的用户 与在线商店...

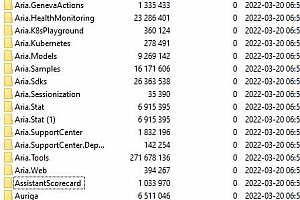

奥普鲁西亚更新:匿名违反了其他组织

另一个星期已经过去了,匿名人士砍了其他俄罗斯公司,并通过ddosecrets泄露了他们的数据。 ...

Ffdroider,一个新的信息窃取恶意软件伪装为电报应用程序

网络安全研究人员发现了一个新的Windows信息窃取恶意软件,名为Ffdroider,旨在窃取凭证和饼...

CISA在其已知的被剥削漏洞目录中添加了41个缺陷

美国关键基础设施安全局(CISA)为其已知的剥削漏洞目录增加了41个新漏洞。 网络安全性&...

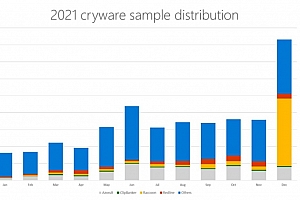

Microsoft警告着土著针对热钱包的兴起

Microsoft研究人员警告说,针对非监测的加密货币钱包(也称为热钱包)的冷冻软件的威胁不断上...

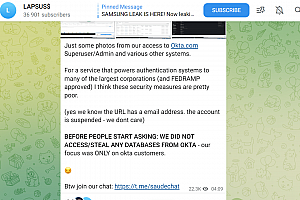

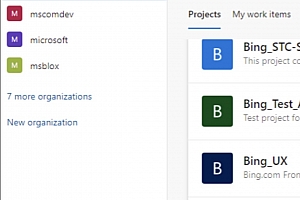

LAPSUS $帮派声称已经攻击了Microsoft源代码存储库

微软正在调查LAPSUS $黑客集团违反其内部Azure Devops源代码存储库。数据。在过去的几个...

MailChimp破坏了,入侵者对Crypto客户进行了网络钓鱼攻击

威胁参与者获得了电子邮件营销巨头MailChimp的内部工具,以对Crypto客户进行网络钓鱼攻击...

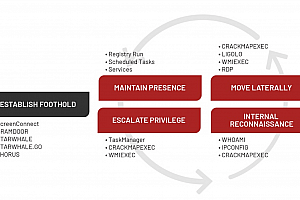

伊朗联系的UNC3313 APT采用了两家定制的后门,反对中东Gov实体

伊朗联系作为UNC3313的伊朗联系的威胁演员,使用两个定制的后门对未命名的中东政府实体观...

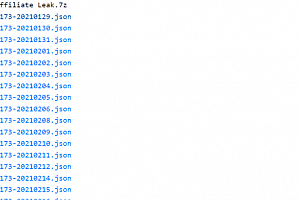

匿名声称已经砍了俄罗斯央行

匿名黑客集体声称被砍成了俄罗斯中央银行,并偷走了35,000份文件。 匿名继续瞄准俄罗斯政...

威胁参与者正在积极利用F5 Big-IP中的CVE-2022-1388 RCE

威胁参与者正在利用关键的F5 Big-IP缺陷CVE-2022-1388来提供恶意代码,网络安全研究人员警...

卡巴斯基发布了一个免费解密,为延址兰扬州软件

Kaspersky在Yanluowang Ransomware的加密过程中发现了一个缺陷,允许受害者免费恢复他们的...

DDOS袭击将芬兰政府网站占据了乌克兰总统议会议员

大规模的DDOS袭击在芬兰政府网站上击败了芬兰政府网站,而乌克兰总统Zelenskyy致辞芬兰议...

路透社:俄罗斯在英国脱欧泄漏网站后面挂接

路透社报道,俄罗斯与俄罗斯的威胁参与者是一个新网站的背后,该网站发表了泄露英国领先者退...

新的BOTENAGO VARIANT专门针对LILIN安全摄像机DVR设备

研究人员发现了一个被认为是高度保存的BOTENAGO僵尸网络恶意软件的新变种,并且具有零次探...

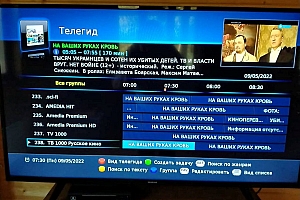

黑客主义者在胜利日攻击了俄罗斯电视节目,并展示了反战消息

黑客主义者昨天用亲乌克兰的消息污损了俄罗斯电视,并删除了Rutube视频流网站。 Hacktivi...

研究人员为最近披露的关键Magento CVE-2022-24086错误创建了一个PoC漏洞

研究人员为CVE-2022-24086漏洞开发了影响adobeCommerce和Magento开源的漏洞漏洞。商业和...

流行芯片组使用的解码器中的关键错误公开2/3的Android设备到黑客

在高Qualcomm和Mediatek芯片组上运行的Android设备中的一个关键RCE缺陷可以允许访问用户...

这被称为badusb是有原因的

网络犯罪帮派FIN7的BADUSB攻击提醒人们所有组织中存在的两个关键漏洞。 犯罪集团一直在...

欧洲数据保护监督员在滑雪卷等监视间谍软件上呼叫禁令

欧洲数据保护主管授权呼吁禁止开发和使用Pegasus的商用间谍软件。 本周欧洲数据保护主管...

谷歌自2022年开始以来修复了Chrome的第三天零点

Google Chrome 100.0.4896.127解决了作为CVE-2022-1364被追踪的新的高度严重性零天脆弱...

CISA将VMware添加到其已知的漏洞漏洞目录中

美国CISA将VMware权限升级泄漏和Google Chrome型混淆问题添加到其已知的漏洞漏洞目录。...

研究人员泄露了Contis内部聊天信息,以响应其对俄罗斯的支持

乌克兰研究人员泄露了属于Conti赎金软件操作的成千上万的内部聊天消息。 乌克兰研究员...

俄罗斯联系的威胁演员利用默认的MFA协议和打印夜间错误来妥协非政府组织云

FBI和CISA警告俄罗斯关联的威胁,在组织DUO MFA中注册自己的设备后,行动者获得了对非政府...

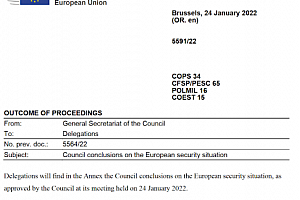

美国,澳大利亚,加拿大,新西兰和英国对俄罗斯关联的威胁行动者袭击的警告

俄罗斯关联威胁行动者在关键基础设施上进行了网络智能联盟的网络安全机构。 五个眼睛智...

俄罗斯互联网看门狗Roskomnadzor将禁止Instagram

俄罗斯互联网看门狗Roskomnadzor将在俄罗斯禁止Instagram,以防止与乌克兰入侵相关的信息...

VMware发布了更新以修复多个产品中的Spring4Shell漏洞

VMware发布了安全更新,以解决称为Spring4Shell的关键远程代码执行漏洞。 VMware已发布...

Avoslocker Ransomware Gang针对我们的关键基础架构

联邦调查局(FBI)报告说,AvoSlocker赎金软件正在针对美国关键基础设施的攻击中使用。 联邦...

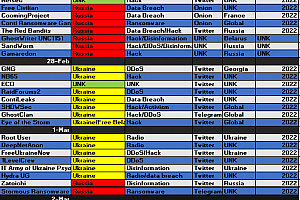

4月17日 - 4月23日乌克兰 - 俄罗斯安静网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角相关的事件的时间表。以下是与前...

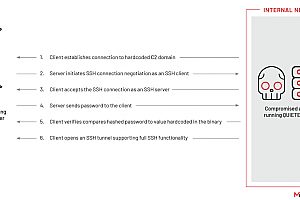

UNC3524 APT使用IP摄像机部署后门和目标交换

一个新的APT组,被跟踪为UNC3524,使用IP摄像机部署后门并窃取Microsoft Exchange Emails。 ...

白宫和英国Gov属性DDOS攻击乌克兰到俄罗斯格

白宫已经将最近的DDOS攻击与乌克兰的银行和国防机构联系起来给俄罗斯文化。 白宫联系了...

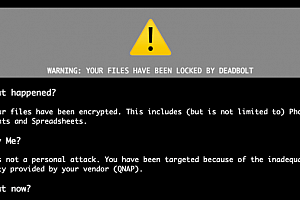

Deadbolt Ransomware Targets Asustor和Qnap NAS设备

Deadbolt Ransomware运算符是针对Asustor NAS(网络附加存储)设备的。存储解决方案提供商As...

俄罗斯卡拉德邦普遍瞄准乌克兰

俄罗斯联系威胁演员Gamaredon与乌克兰的新变种瞄准了  Pertiodo Backdoor的新变种。...

攻击者越来越多地采用Regsvr32实用程序执行通过办公室文件

UPTYCS威胁研究团队一直在通过各种类型的Microsoft Office文件来观察Regsvr32.exe的利...

框披露涉及现金应用程序可能影响820万美国客户的数据违规行为

否则披露了与现金应用投资应用有关的数据违规,并通知了820万当前和前美国客户。 数据违约...

Lemon_duck加密僵尸网络目标Docker服务器

Lemon_duck 加密僵尸网络将Docker服务器定位到Linux系统上的CryptoCurry。 Crowds...

美国常规公司私营企业警告国家 - 国家行动者是针对ICS SCADA设备的目标

美国政府机构警告威胁行为者,这些行为者来自各种供应商的ICS和SCADA系统。 能源部(DOE),网络...

CVE-2022-22292缺陷可能允许黑客攻击三星Android设备

专家们发现了一种漏洞,被追踪为CVE-2022-22292,可以利用Android 9,10,11和12个设备。移动...

俄罗斯 - 联系人组织APT APT乌克兰州组织,CERT-UA警告

Ukraine Cert-UA发现了由俄罗斯联系的Armageddon APT定位当地州组织的矛网络钓鱼活动。...

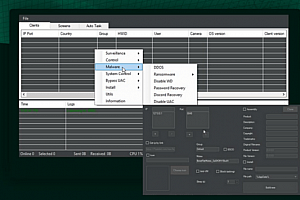

鲍拉特大鼠,一个执行勒索软件和DDOS攻击的新老鼠

传感器研究人员发现了一个名为Borat的新的远程访问特洛伊木马(大鼠)能够进行DDOS和赎金软...

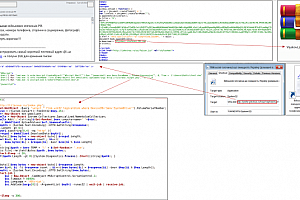

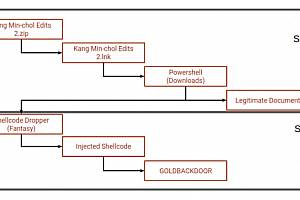

朝鲜与APT37与Goldbackdoor的新闻工作者有关

与朝鲜联系的APT37小组针对新闻记者,这些记者专注于DPRK,并使用新的恶意软件。 朝鲜链接的...

安全事务新闻通讯第364轮Pierluigi Paganini

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

CVE-2022-20685在Modbus预处理器的漏洞中的缺陷使其无法使用

CVE-20222-20685在Modbus预处理器中的缺陷暂停检测引擎可以触发DOS条件,并使它免于恶意流...

乌克兰:军事防务机构和银行由网络攻击

乌克兰的辩护机构和两个国有银行被分布式拒绝服务(DDOS)袭击袭击。 国防部和乌克兰和国有...

乌克兰SBU逮捕了一名黑客在入侵期间支持俄罗斯

乌克兰(SBU)的安全服务宣布逮捕了一个在入侵期间帮助俄罗斯军队的黑客。 乌克兰的安全服...

受CVE-2022-0778影响的PALO ALTO网络设备openssl错误

Palo Alto Networks解决了一个高度严重性的openssl无限循环漏洞,跟踪为  CVE-2022-0...

T-Mobile确认Lapsus $已访问其系统

电信巨头T-Mobile确认了  Lapsus $ 勒索集团于3月获得了对其网络的访问。 周五...

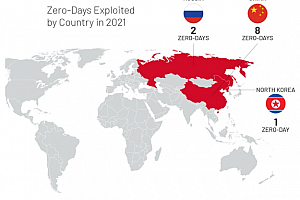

专家警告说,在2021年观察和利用了零日缺陷的激增

安全公司报告中,野外爆炸的网络攻击中利用的零日漏洞数量。 Google和Mandiant发表了两...

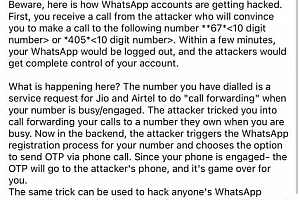

一个新的WhatsApp OTP骗局可以允许劫持用户帐户

专家警告说,新的WhatsApp OTP骗局可以使攻击者可以通过电话劫持用户的帐户。 最近Cloudse...

匿名击中俄罗斯核研究所并泄漏偷窃数据

回答对俄罗斯战争呼吁的匿名和其他黑客组继续在GOV组织和企业上发布网络攻击。 与流行集...

美国和英国链接新的独轮眨眼恶意软件到俄罗斯国家黑客

英国和美国网络安全各机构联系着周瓣眨眼恶意软件到俄罗斯乡村普通 美国和英国网络安全...

与俄罗斯有联系的沙虫继续对乌克兰进行攻击

来自ESET的安全研究人员报告说,俄罗斯链接的APT Sandworm继续针对乌克兰。 来自ESET的安...

NVIDIA在最近的赎金软件攻击后披露了数据违规行为

花栗鼠巨头NVIDIA确认了最近披露的安全事件之后的数据违规,被盗专有信息被盗。 芯片制造...

CISA将Sophos防火墙错误添加到已知的漏洞漏洞目录

美国网络安全和基础设施安全局(CISA)增加了一个关键的Sophos防火墙漏洞和七个其他问题,&NBSP...

ESET警告三个影响100多个联想笔记本模型的缺陷

联想在其统一的可扩展固件界面(UEFI)中发布了至少100个笔记本模型的漏洞。 联想已发布安全...

Google Oauth客户库库允许部署恶意有效载荷

Google在其OAuth客户库库中解决了一个高度缺陷对于Java,被跟踪为CVE-2021-22573(CVS得分8...

匿名黑客攻击其他俄罗斯组织,一些违规可能是严重的

匿名集体和联盟团体加强了他们的袭击,并声称已经破坏了多个组织。与着名集体相关的匿名和...

匿名正在研究一个巨大的数据转储,这将使俄罗斯吹走

匿名集体黑客攻击了俄罗斯建筑公司罗斯普特克特,并宣布泄漏将会吹走俄罗斯。 匿名继续攻...

Facebook中蓬勃发展的欺诈行业如何攻击独立媒体

专家调查了如何将被盗的Facebook帐户用作Facebook内部建立良好的欺诈行业的一部分。 当...

顶点中央产品管理控制台中的趋势科固定高度严重程度缺陷

趋势科技已经固定了高度严重性的任意文件上传漏洞,以CVE-2022-26871在Apex Central产品管...

CISA命令联邦机构修复VMware CVE-2022-22972和CVE-2022-22973缺陷

CISA命令联邦机构修复VMware CVE-2022-22972和CVE-2022-22973脆弱性到2022年5月23日。 ...

亲俄罗斯黑客攻击主义者针对意大利政府网站

亲俄罗斯黑客集团Killnet针对多个意大利机构的网站,包括参议院和美国国家卫生研究院。 一...

尽管最近泄漏,但Conti勒索软件运营激增

尽管数据泄漏大量泄漏已经阐明了其运营,但Conti Ransomware帮派仍在全球范围内针对组织。...

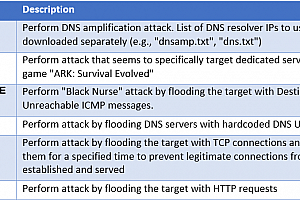

敌人,一个新的DDoS僵尸网络出现在威胁景观中

earmbot是一个DDOS僵尸网络,用于通过利用已知的漏洞来定位多个路由器和Web服务器。来自Fo...

匿名#Prussia,数千个网站被黑客入侵,数据泄漏等

匿名及其附属公司继续瞄准俄罗斯和白俄罗斯,它也是针对俄罗斯的不忠机。网点传播不奉献,俄...

专家警告勒索软件对小州政府组织的攻击

网络研究实验室报告说,2022年第二季度勒索软件攻击的增加,小州更容易受到这些攻击。 网络...

在乌克兰提供支持的慈善机构和非政府组织被恶意软件击中

基于恶意软件的攻击是针对慈善机构和非政府组织(非政府组织)在乌克兰提供支持 慈善和非政...

异国情调的百合初始访问经纪人与Conti Gang合作

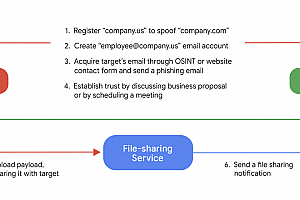

googles威胁分析组(标签)未发现一个名为Exotic Lily的新的初始访问经纪人,与Conti Ransomwa...

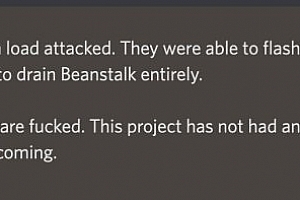

克鲁克斯窃取了1.82亿美元的Beanstalk Defi平台

基于信贷的Stablecoin协议Beanstalk披露了安全漏洞,导致其所有1,8200,000美元的损失损失...

一个网络攻击强迫风力涡轮机制造商Nordex Group关闭了一些IT系统

Nordex Group是一个最大的风力涡轮机制造商之一,被一个网络攻击,迫使公司关闭了其基础设...

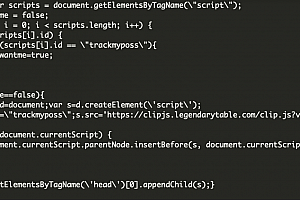

大规模黑客活动损害了数千个WordPress网站

研究人员发现了一场大规模的黑客活动,该活动损害了数千个WordPress网站,将访问者重定向到...

什么是凭证馅?如何防止它?

这篇文章介绍了凭证填充攻击,这是防止它们的对策。如果您正在寻找,可以将凭证填充尝试作为...

受损地点的持续DDOS攻击袭击了乌克兰

乌克兰Cert-UA警告正在进行的DDOS攻击针对Pro-Ikraine网站和政府网络门户。 乌克兰的计...

Ubisoft遭受了一个网络安全事件,导致暂时中断

Video Game Company Ubisoft遭遇了网络安全事件,即 对游戏,系统和服务产生了严重的影...

VMware在多个产品中解决了几种关键漏洞

VMware固定在多个产品中的关键漏洞,这些产品可以由远程攻击者利用以执行任意代码。 VMwa...

Xenomorph Android Banking Trojan通过Google Play商店分发

Xenomorph Android Trojan已通过针对56个欧洲银行的官方Google Play商店分发。威胁特征...

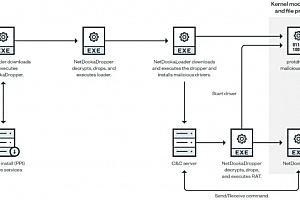

NetDooka框架通过按下付费(PPI)恶意软件服务分发

研究人员发现了一个复杂的恶意软件框架,称为NetDooka,该框架是通过按下付费(PPI)恶意软件服...

安全事务时事通讯第360轮Pierluigi Paganini

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

Rainloop中的存储XSS漏洞允许窃取用户电子邮件

专家们在Rainloop Webmail客户端中披露了一个未被分割的漏洞,被追踪为CVE-2022-29360,可以...

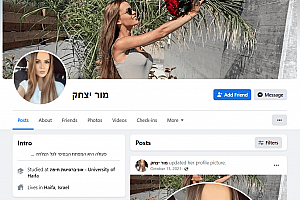

哈马斯联系威胁演员目标高调以色列个人

哈马斯联系的威胁行动者进行了一个旨在的敏感部门雇用的以色列个人的精心培养的活动。 C...

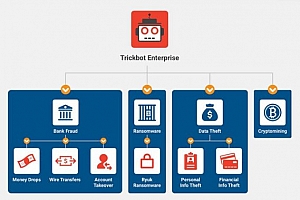

Trickbot操作现在由Conti赎金软件控制

CONTI RansomWare组接管了TrickBot恶意软件操作,并计划用BazarbackDoor恶意软件替换它。...

威胁演员利用Microsoft团队传播恶意软件

攻击者妥协了Microsoft团队账户以附加恶意可执行文件来聊天并将其传播给对话的参与者。...

ERMAC 2.0 Android Banking Trojan目标超过400个应用程序

ERMAC Android银行特洛伊木马的新版本能够针对增加的应用程序。 ERMAC Android Bankin...

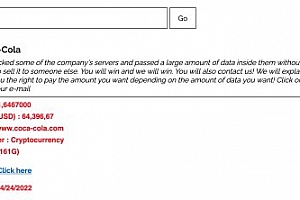

Stormous Ransomware帮派声称已入侵可口可乐

Stormous Ransomware帮派声称已经砍掉了跨国公司饮料公司可口可乐公司。 暴风雨...

专家发现了野马熊猫进行的新攻击浪潮

中国链接的野马熊猫公寓集团针对亚洲,欧洲联盟,俄罗斯和美国的实体进行新的攻击浪潮。 2...

这些是对俄罗斯的DDOS攻击来源,当地的NCCC警告

俄罗斯政府 发布 一个列表,其中包含在入侵后击中俄罗斯基础设施的DDOS攻击背后的...

安全事务新闻通讯第367轮Pierluigi Paganini

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

Microsoft固定RCE缺陷在Azure Synapse和Data Factory使用的驱动程序中

Microsoft在Azure Synapse和Azure Data Factory中披露了现已固定的漏洞,可以允许远程代...

Google地址在内核中积极利用Android缺陷

Google发布了Android的May安全公告,2022-05-05 Security补丁级别,该公报修复了一个主动利...

- 数据加载中,请稍后...