内网渗透-博彩网站那些不为认知的地下交易

最后更新 :2022.03.07

前言:

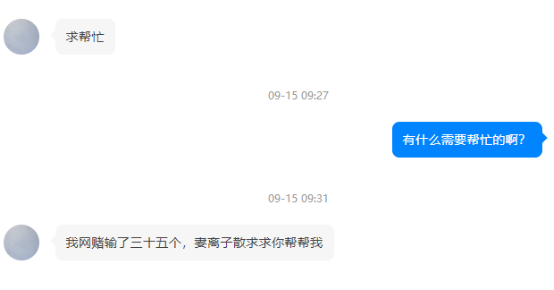

前段时间有粉丝留言被非法博彩网站坑骗,希望有正义的哆啦A梦伸出圆手。作为正义白帽,我们当然不会做违法乱纪的事情,但是我们也必然不能让更多人被博彩引导误入歧途,所以,正义之手决定,将他举报,举报之前先来一波渗透测试。

发起正义的斥责:

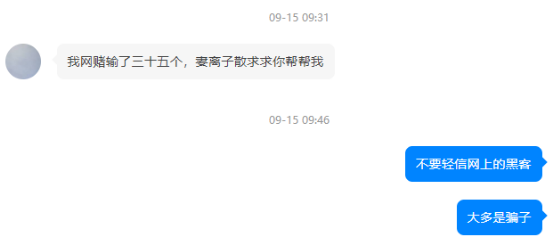

首先,我点开网站(非法博彩网)浏览首页随便点了下没发现可以尝试注入的地方,但是上方有个登录框,我知道机会来了。我先尝试POST登录框注入,然鹅发现输入万能密码并没有什么卵用:

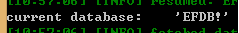

接着我不论输入什么总提示账号或者密码不对,弱口令也不行了:

我意识到是不是权限不够,于是便顺手注册了一个用户看是否能获得更高权限比如上传头像什么的。

很快我就发现,就算注册了一个账号也没什么卵用,根本没有上传点。果然这个博彩网站没有我想象的那么简单。但是这种不简单的野性美却激发了我的征服欲,男性荷尔蒙在我的身体里奔涌!

我立刻接着去其他地方找,一层一层往下点了之后发现这个游戏厅页面有个ID号:

我尝试了一下注入加了个’之后报错:

哟呵,有戏,典型的字符过滤不严,说明这里有注入点。

接着我果断把它丢进sqlmap里:

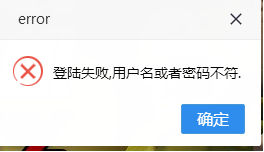

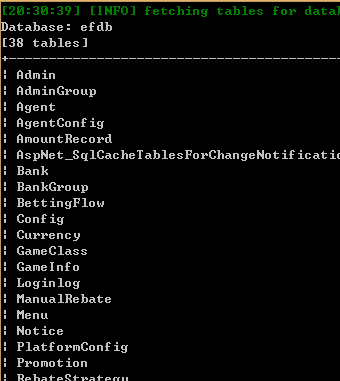

跑出它当前数据库是“EFDB”:

接着尝试跑表:

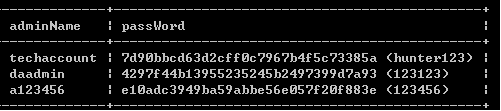

没办法,sql server的数据库就是表多,我找了一张带敏感字“admin”的表Admin爆列adminName,passWord最后爆字段:

然后账号密码就跑出来了(MD5加密然后密码太简单sqlmap自动拆解了)。

之后的工作就是去找该网站的后台。

首先我直接在网站后面加”/admin”、”/login”、”/manage” 等可能后台路径但都不是,我只好拿工具去扫。先看一下网页源码没找到它是用PHP、ASP还是JSP、ASPX写的,不过没关系我把御剑上的勾全点了然后换上大字典让它扫。很遗憾的是什么都没扫到。

我只好找其他方法,用safe3扫描,还是啥都没扫出来。

接着我想用谷歌搜索“site:http://www.3075.xxxxx.com login”也没有显示。我只好重新回到网站上面想办法。我去站长之家查了下它没有子域名,实在是找不到后台了。

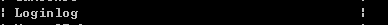

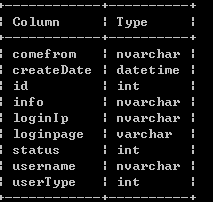

我想了半天,在检查它的数据库的时候发现了这张表:

字面意思是登陆日志,我就想是否里面会有提示登陆地点已经登陆者等等信

息,我果断把这张表拆掉:

爆出里面有loginIp以及username等信息,不说了先进去看看。

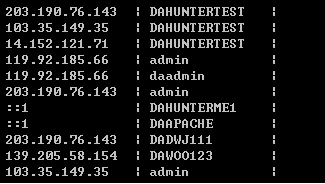

果然与我想的一样,里面储存了它的登陆信息也就是说这个loginIp里面很可能有后台登录地址,我找到了与admin有关的地址显示是在菲律宾,然后我挂了VPN去试了试果然是后台,然后我用开始弄出来的密码登陆了进去:

可以看到里面很清楚的显示着肮脏的PY交易!

- END -

网络安全就业前景怎么样?网络安全工程师多少钱一个月?

网络安全工程师是当今互联网行业中备受瞩目的职业之一。随着网络安全问题的不断增加,对于...

什么是系统安全需求分析师?

什么是系统安全需求分析师?系统安全需求分析师是网络安全大方向下网络安全规划与设计岗方...

什么是安全产品售前工程师

什么是安全产品售前工程师安全产品售前工程师是网络安全合规管理类岗位下的一个子类别。...

使用Paypal注意了,小心被黑客劫持攻击

PayPal是一个总部在美国加利福尼亚州的全球在线支付服务商。主要可以用于国际用户之间的...

低薪男孩该知道的那些真香新职业

低薪男孩该知道的那些真香新职业在我国,想要赚钱,永远都只有一个途径,跟着政策走。近几年,疫...

如何30天零基础入门网络安全?自学网络安全有哪些缺点?

网络安全的前景如何,盾叔已经说过很多遍了,今天专题是替一些想入门网络安全,但还迷茫不知所...

网络安全培训内容有哪些?

网络安全培训内容有哪些?现在大学生工作难找,究其原因无非是学历和技能受限造成的,大环境再...

Chart GPT 暗黑版上线,网络安全问题已经显现

Chart GPT刚刚发布,一位不知名的作者将它的孪生兄弟“DAN”就在世界上最黑暗的暗网上线...

一文带你读懂网络安全

大家好,帅帅的叔又来了,相信过了这么久,大家都知道盾叔是做什么的了,每天在后台也会收到很多...

拥有一个网络安全工程师老公有多香?

我老公是网络安全工程师。你可能觉得网络安全工程师是这样的。或者,这样。但其实,我老公是...

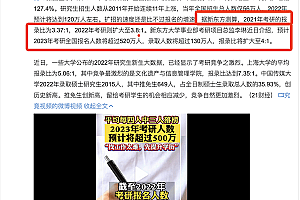

这个技能学会了,不考研也能迅速找到高薪工作!

近几年“考研热”持续升温,报名人数和报录比屡创新高。据数据显示:2003年全国考研人数仅...

全民直播时代开启,隐私问题日益凸显,网络安全刻不容缓

全民直播时代开启 安全隐患谁知后疫情时代,网络直播迎来了爆发式增长,很多人都加入了直播...

网络安全学习需要知道的6款网络钓鱼模拟器

网络安全学习需要知道的6款网络钓鱼模拟器根据《2023 年网络钓鱼状况报告》,自 2022 年第...

攻击者隐藏踪迹的5种方式

从受信任的渗透测试工具到LOLBIN(living-off-the-land binaries),攻击者正在通过滥用受信任...

零基础可以学网络安全吗?

在这个瞬息万变的时代,网络安全日益受到人们的关注。越来越多的人开始关注网络安全,那么零...

0基础小白想入行网络安全需要学习那么内容呢?

在互联网技术迅猛发展的今天,重视网络安全可以帮助公司减少数据和资源被攻击的可能性。也...

线上VS线下,网络安全培训的最佳选择是?

线上VS线下,网络安全培训的最佳选择是?随着数字化时代的快速发展,网络安全已成为企业和个人...

厉害的少年黑客有哪些

儿童节 谈谈那些少年黑客吧前不久,彭博社报道,成功入侵并盗走Nvidia、三星及微软内部资料...

养老金收不抵支,学网络安全赢在未来

养老金收不抵支 未来你怎么办?你知道未来养老金的来源是什么吗?我们每个人工作后,都会缴纳...

网络空间部队成立,普普通的安全技术人员有机会加入吗?

2024 年 4 月 19 日,中国人民解放军信息支援部队成立大会在北京八一大楼隆重举行。中国人...

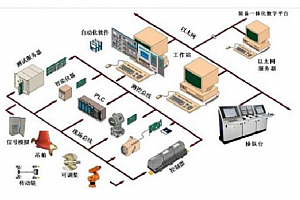

影响工控安全的五大关键问题

影响工控安全的五大关键问题作者:时间:2023-08-24 10:24:59网络安全培训 网络安全培...

新技术背景下,谁会最先被社会抛弃

北大戴锦华教授最近关于就业问题,发表了她的一个看法:今天世界上急剧发生的是,一个全新的...

关于“黑客”你了解多少

在网络混的久了,免不了知道“黑客”两字,也免不了遭遇黑客。而黑客的身影也在网络平台中无...

一推开门:怎么全是警察?!

去年,你在暗网上骂了一个墨西哥黑客。这个墨西哥黑客十分生气,想渗透你的电脑,结果发现你的...

任正非的“活下去” 对于普通年轻人择业的警示

22号,华为内部论坛上线了一篇关于《整个公司的经营方针要从追求规模转向追求利润和现金...

什么是安全运维工程师

什么是安全运维工程师安全运维工程师是网络安全大方向下网络安全运行与维护岗的一个细分...

一文解释清楚网络安全中二进制安全和逆向工程

一文解释清楚网络安全中二进制安全和逆向工程作者:时间:2023-08-16 16:58:29网络安全培训...

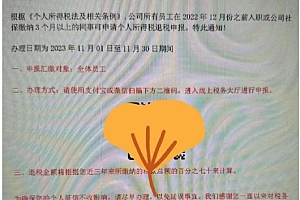

年终了,这个退税邮件千万别点!

年终了,这个退税邮件千万别点!最近,一位名叫刘女士的外地市民在上班时收到了一封名为&ldquo...

英语数学不好可以学网络安全吗

英语数学不好可以学习网络安全吗盾叔的学员经常会问到一个问题,那就是英语和数学的基础不...

信息时代网络安全的重要性表现在哪些方面?

在这个大数据时代,信息泄露成了一个不容忽视的问题,骚扰电话、诈骗短信层出不穷,信息安全问...

什么是网络安全等级保护咨询师、测评师

什么是网络安全等级保护咨询师、测评师网络安全等级保护咨询师是网络安全合规管理类岗位...

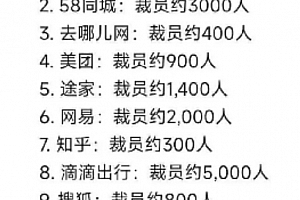

连特斯拉都在裁员,如今的年轻人只能打零工?

6月2日,路透社报道称,其获取到了一封马斯克写给特斯拉管理层的邮件,邮件名为《暂停全球所有...

网络安全就业是否会容易被淘汰呢?

网络安全就业是否会容易被淘汰呢?在这个瞬息万变的时代,网络安全已经成为了人们生活中不可...

想学网安的一定要来看看这份发展报告

想学网安的一定要来看看这份发展报告作者:时间:2023-06-26 17:36:01网络安全培训 网...

因为诈骗太多,“俄罗斯微信”VK强制上线双因素认证

据BleepingComputer消息,俄罗斯微信——VK终于开始引入双因素身份认证,并计划在 2022 年 2...

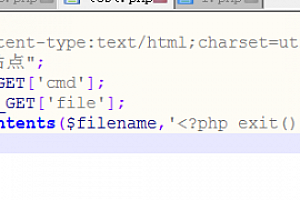

针对于file_put_contents的一些小技巧

File_put_contents函数中遇见exit();的绕过技巧1. 搭建环境代码?php header(#34;Content...

学习网络安全需要多少钱?网络安全学费是多少?

学习网络安全需要多少钱?网络安全学费是多少?作者:时间:2023-08-19 11:11:40网络安全培训 ...

俄黑客向欧美政府宣战,黑客帝国究竟有多牛

俄黑客向欧美政府宣战 黑客帝国究竟有多牛5月16日,俄罗斯黑客组织killnet正式向美英德意...

无数苹果用户被盗刷 究竟是人性的扭曲还是黑客技术的进步?

一个小时被刷了5万、十几分钟被盗2万4,20分钟被盗刷1万4、凌晨四点香港异地登录被盗刷1...

什么是攻击取证与溯源分析工程师

什么是攻击取证与溯源分析工程师攻击取证与溯源分析工程师是网络安全大方向下网络安全应...

重磅 | 【 2021中国白帽子调查报告】正式发布

“白帽子”是一群维护互联网秩序的安保人员。他们掌握高超的专业技能,致力于迅速识别安全...

网络安全工程师难学吗?

前几天,又有一批学生从网上慕名而来,咨询到了网盾学院,希望从事网络安全相关的行业,他们是在...

数字安全巨头出事了,全球恐遭毁灭性打击

近期,据BleepingComputer最新报道,数字安全巨头Entrust Inc遭到勒索软件团伙攻击。直到7月...

黑客追款是真的吗?

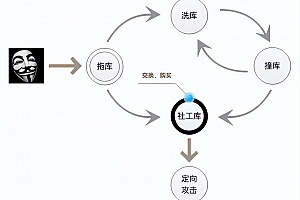

因为经常有人在知乎上问我能不能把他被骗的钱追回来,有时候私信都解释不清楚。。。所以写了这篇文章问题一:黑客真的是黑客吗?无论是被骗钱了,还是网赌输了。如果想要黑客帮忙追款,那么你应该从什么地方找黑客呢?我们来猜猜...

网络安全中身份安全的重要性

网络安全中身份安全的重要性作者:时间:2023-06-19 16:22:11网络安全培训 网络安全培...

当你还在迷茫学什么的时候,可以看看这份文件

建设数字中国是数字时代推进中国式现代化的重要引擎,是构筑国家竞争新优势的有力支撑。...

网络安全适合哪些人学习?

在当今数字化快速发展的时代,网络安全已成为一个备受瞩目的领域。随着网络攻击事件频发,企...

文科生都是服务业,那网络安全是什么性质的行业?

文科生都是服务业,那网络安全是什么性质的行业?近日,网红考研名师张雪峰说:所有文科都叫服务...

网络安全为什么越来越重要了?

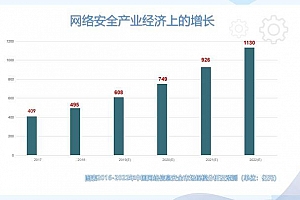

前几天,我在阅读《2020中国网络安全企业100强报告》时,看到了这样三句话:未来十年,中国网络...

大专想要拿高薪就去网络安全培训

很多大专毕业生都会遇到求职的困境,的确,对于一名大专生来说,大学毕业以后想要找到一份比较...

2021年网络安全行业怎么样,市场空缺还大吗?

可以这么说,未来10年都将是网络安全人才就业的黄金期。咱们通过客观数据来说话:这是16年-2...

网络安全电子数据取证如何学习

随着互联网技术的发展,各种新型的网络诈骗案件迅速增加,犯罪手法隐蔽,为电子数据取证鉴定...

什么是数据安全管理工程师

什么是数据安全管理工程师数据安全管理工程师是网络安全大方向下网络安全运行与维护岗的...

2023网络安全遇裁员潮 那还要不要学网安?

2023网络安全遇裁员潮 那还要不要学网安?一边裁员一边又说人才缺口巨大,史上最拧巴的行业...

网络安全工程师必须了解的知识:“三保一评”是什么?

网络安全工程师必须了解的三保一评网络安全保护工作当中的3保1评指的是:分保、等保、关保...

什么是安全测试工程师

什么是安全测试工程师安全测试工程师是网络安全大方向下网络安全建设与实施岗的一个细分...

什么是移动安全?5G将面临的安全挑战

什么是移动安全?移动安全泛指以移动化为核心,把端点安全、数据安全、业务安全融合在一起。...

什么是网络安全欺骗技术

什么是网络安全欺骗技术欺骗技术的含义?欺骗技术,就是使计算机入侵者相信所要攻击的信息系统存在有价值的、可利用的安全弱点,并具有一些可窃取的资源,然而这些资源是伪造的或不重要的,将入侵者引向这些错误的资源。欺骗技...

网络安全真的值得学吗?有哪些就业方向呢?

在这个高度依赖网络的时代里,网络安全已经成为了大家共同关注的焦点。那么,网络安全真的值...

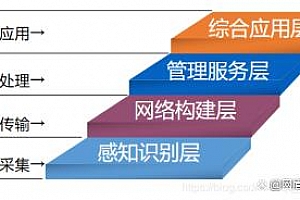

什么是物联网安全?物联网安全问题有哪些

物联网的概念广义物联网:物联网是一个未来发展的愿景,等同于未来的互联网,能够实现人在任何...

警惕!这个黑客组织盯上了我国军工和高校

警惕!这个黑客组织盯上了我国军工和高校作者:时间:2023-06-15 15:16:25网络安全培训 ...

怎么挑选一家真正好的网络安全培训机构?

目前网络安全行业火热,无论是刚毕业的大学生还是有一定经验的it从业者,都希望成为一名网...

网络安全运维分为哪些类别?

运维是网络安全中最复杂的工种,不同的行业、不同的工作事项、不同的工作环境等等,都可以衍...

零基础学网络安全难吗?需要多少钱呢?

零基础学网络安全难吗?需要多少钱呢?零基础是什么学历?如果只是初中生建议不要学了,网络安...

渗透测试与漏洞扫描有什么区别?前景如何?

渗透测试与漏洞扫描有什么区别?前景如何?相信大家在学习网络安全的时候都有了解渗透测试...

什么是区块链安全?

什么是区块链?区块链,就是一个又一个区块组成的链条。每一个区块中保存了一定的信息,它们按...

“疫情时代”逐渐结束,经济复苏拐点已至,普通人如何借势发展?

回顾2022年,疫情肆虐,消费停滞,出口受阻,债市震荡,货币和大宗商品暴跌,市场动荡不断。让我们...

设计专业想转行,做什么工作前景好,更赚钱?

由于设计行业的竞争越来越大,逐渐趋于饱和状态,导致在所有行业里是内卷最严重的行业。再...

零基础转行学网络安全怎么样?能找到什么样的工作?

网络安全对于现代社会来说变得越来越重要,但是很多人对于网络安全的知识却知之甚少。那么...

汽车网络安全“多管齐下”

全球范围内对于智能汽车的网络安全监管已经进入实质性落地阶段。今年8月,工业和信息化部发布了《关于加强智能网联汽车生产企业及产品准入管理的意见》(下称《意见》),其中,汽车数据安全、网络安全、软件升级成为智能网联...

「网络安全基础知识」什么是SQL注入?SQL注入攻击的原理是什么?

什么是SQL注入?SQL注入是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者...

湖北网络安全培训发展现状

湖北网络安全培训发展现状在企事业单位中,保存着大量的科研数据、财务数据、人力资源数据...

我国网络安全人才的需求状况如何?好就业吗?

我国网络安全人才的需求状况如何?好就业吗?由于我国正在快速推进数字经济发展,不断像网...

Hash算法进行签名验签

Hash算法进行签名验签Hash算法哈希算法(Hash 算法,Hash 算式,散列算法,消息摘要算法) :将任意长度的二进制值映射为较短的固定长度的二进制值,这个小的二进制值称为哈希值。性质...

应急响应、应急响应事件、网络应急响应

一、应急响应1、什么是应急响应应急响应( Incident Response/ Emergency Response )通常是指一个组织为了应对各种意外事件的发生所做的准备工作以及在突发事件发生时或者发生后所采取的措施。计算机网络应急响应的对...

什么是网络安全?网络安全专业好找工作吗?

什么是网络安全?网络安全专业好找工作吗?作者:时间:2023-07-17 17:30:36网络安全培训 ...

有这个证书,网络安全工程师找工作不用愁

想要成为网络安全工程师,满足企业的用人要求。最基本的,你需要熟悉TCP/IP协议,熟悉sql注入...

什么是网络安全CTF?有何意义 ?该如何入门 ?

什么是网络安全CTF?有何意义 ?该如何入门 ?什么是网络安全CTF?CTF在网络安全领域中...

渗透测试完整思路

渗透测试就是利用所有的手段进行测试,发现和挖掘系统中存在的漏洞,然后撰写渗透测试报告,将...

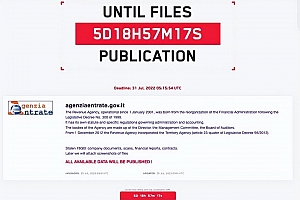

意大利税务局出事了!约78GB数据信息被盗,原因竟是“它”

据意大利《晚邮报》报道,LockBit组织25日在网上发表声明,要求意大利税务局在5天内支付赎金...

为什么运维都要转行网络安全?

在信息技术日新月异的今天,运维岗位作为企业与数字世界之间的桥梁,承载着确保系统稳定运行...

零基础自学网络安全从哪开始?零基础学网络安全的难度如何?

网络安全作为当今信息社会中的重要议题,受到了广泛的关注。随着网络攻击和数据泄露事件的...

网络安全培训机构哪家好

目前网络安全行业火热,无论是刚毕业的大学生还是有一定经验的it从业者,都希望成为一名网络...

网络安全发展前景怎么样?如何成为一名优秀的网络安全工程师呢?

我国从如今的信息时代慢慢进入数字经济时代,数字经济已成为我国经济发展的新引擎。但数字...

篡改河南储户红码的“黑客”你知道吗?

最近,河南又爆出一惊人红码丑闻,让人直呼魔幻现实。前有多家暴雷村镇银行的储户被莫名赋红...

入行网络安全究竟是半路出家和科班出身更合适

入行网络安全究竟是半路出家和科班出身更合适很多人在培训前,总有个疑问,我现在半路出家...

网络安全真的那么好吗?普通人能学网络安全吗?

在当今这个数字化时代,网络已成为连接世界的桥梁,它渗透到我们生活的方方面面,从日常交流、...

网络安全有哪些岗位?

网络信息安全是一门涉及计算机科学、网络技术、通信技术、密码技术、信息安全技术、应用...

网安人才缺口太大 这个国家急了

网安人才缺口太大 这个国家急了作者:时间:2023-08-03 15:54:28网络安全培训 网络安全...

计算机0基础可以学网络安全吗

计算机0基础可以学网络安全吗作者:时间:2023-08-03 16:18:15网络安全培训 网络安全培...

网络安全培训内容有哪些?网络安全培训内容包含什么?

网络安全是现在互联网时代不可或缺的,相信有很多人都经历过资料外漏,或者经历过互联网诈骗...

网络安全学习网站这么多?到底选哪几个比较好

网络安全学习网站这么多?到底选哪几个比较好选择网络安全学习网站取决于您的学习需求、技...

面对疫情就业压力的影响,大学生们应该怎么办?

伴随着疫情的反复,市场经济处于衰退状态,很多企业为了能正常维持资金运转只能缩减开支,减少...

杭州临平又发火灾,“安全问题”为何总被忽视

2022年6月9日上午10时左右,杭州市临平区望梅路588号杭州湾建材市场发生一起火灾,起火处为...

网络攻击愈演愈烈,网络安全人才培养刻不容缓

21世纪的今天,随着互联网的不断发展,我们的生活已经越来越离不开互联网,但与此同时,信息安全...

境外对儿童价值观的渗透 可不止“人教教材”这一个方式

关于小学课本的问题,已经不是第一次上热搜了,但能让国人都愤怒的,这还是第一次。这次人教版...

美保险巨头CNA Financia支付黑客4000万美元赎金,破赎金最高纪录

美国最大的保险公司之一CNA Financial在3月底向黑客支付了4000万美元(2.5亿人民币),以恢复...

初学者怎么学网络安全?网络安全专业基础知识汇总

初学者怎么学网络安全?网络安全专业基础知识汇总作者:时间:2023-07-18 17:24:19网络安全培...

2024 ,IT人的就业机会在哪里?

2024 ,IT人的就业机会在哪里?2023年的最后两天。你用什么样的心情去迎接2024年呢?回看今年,...

渗透测试中最常见的漏洞有哪些?分别造成的影响是什么?

渗透测试中最常见的漏洞有哪些?分别造成的影响是什么?在学习渗透测试时,我们会遇到各种...

- 数据加载中,请稍后...