QNAP固件更新修复其NAS中的Apache HTTP漏洞

最后更新 :2022.04.22

台湾供应商Qnap警告用户上个月更新他们的NAS固件来修复Apache HTTP服务器中寻址的Apache HTTP漏洞。

台湾供应商QNAP警告用户更新他们的NAS固件以解决Apache HTTP漏洞,跟踪作为CVE-2022-22721和CVE-2022-23943,在3月份在Apache HTTP服务器中寻址。

虽然CVE-20222-22719和CVE-2022-22720不影响QNAP产品,但CVE-20222-22721影响了32位QNAP NAS模型,而CVE-2022-23943影响了在Apache HTTP服务器中启用Mod_sed的用户在他们的Qnap设备上。读取供应商发布的咨询。缺陷是LimitXmlRequestBody中可能的缓冲区溢出,以及Apache HTTP的Mod_sed中的缺少漏洞。这两个漏洞都收到了9.8的CVSS严重性得分,并影响Apache HTTP服务器版本2.4.52及更早版本。Apache基金会在3月2022日发布了版本的问题2.4.53。

以下是ChangeLog中报告的两个问题的描述:CVE-2022-22721如果设置了LimitXMLRequestBody,则具有非常大或无限的LimitXmlRequestBody(CVE.Mitre.org)可能的缓冲区溢出要在32位系统上允许大于350MB的请求主体(默认为1米),因此稍后导致界限写入的整数溢出。此问题会影响Apache HTTP Server 2.4.52及更早版本。学分:匿名使用趋势微零点.CVE-2022-23943读/写超越界限(CVE.mitre.org)Apache HTTP服务器Mod_sed中的缺失写漏洞允许攻击者覆盖堆内存可能会覆盖堆内存攻击者提供了数据。此问题会影响Apache HTTP Server 2.4版本2.4.52和先前版本。积分:罗纳德起重机(Zippenhop LLC)。

该公司还建议通过保留CVE-20222-22721来保留默认值1M for LimitXmlRequestBody,而CVE-2022-23943可以通过禁用Mod_来减轻(非商业)安全博客和Tech Whiz最好的技术博客和您选择的其他人。提名,请访问:

https://docs.google.com/borms/d/e/1faipqlsfxxriscimz9qm9iipumqic-IOM-NPQMOSFZNJXRBQRYJGCOW / ViewForm

- END -

444

UpdraftPlus WordPress插件更新强制百万站点

WordPress强制更新Updraft Plugin补丁的300万站点以修复高度严重性漏洞。 WordPress已强...

NVIDIA在最近的赎金软件攻击后披露了数据违规行为

花栗鼠巨头NVIDIA确认了最近披露的安全事件之后的数据违规,被盗专有信息被盗。 芯片制造...

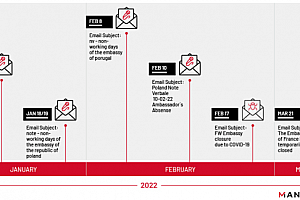

俄罗斯与APT29相关的目标是外交和政府组织

俄罗斯链接的APT29(舒适的熊或诺贝尔)发起了针对外交官和政府实体的长矛钓鱼运动。 2022...

Google隐私沙箱承诺在线保护用户隐私

谷歌在Android上介绍了隐私沙箱,旨在导致移动用户的更多私人广告解决方案。 Google宣布...

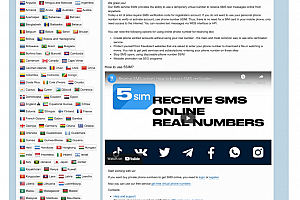

SMS PVA服务如何破坏基于SMS的验证

骗子滥用一些短信PVA服务,让他们的客户创建一次性用户账户来进行恶意活动。在调查短信PVA...