人与机器的差异

最后更新 :2022.03.03

随着数字转型正在推进和自动化成为现代企业的重要组成部分,人类和机器之间的合作至关重要。

通过这种互动水平,随着机器代表人类运作,新的身份问题正在涌现。人类和机器之间的合作是今天的工作现实。随着这一点来说,需要安全通信,因为机器代表人类越来越多地运作。虽然人们需要用户名和密码来识别自己,但机器也需要彼此识别。而不是用户名和密码,机器使用用作机器标识的键和证书,以便它们可以安全地连接和通信。

这种新的身份问题的根本是越来越多的复杂的计算环境。从本地数据中心转移到基于云的应用程序和工作负载在企业网络上部署的计算机数量中创建了爆炸。这些计算机正在扩展超出传统设备和服务器,包括:虚拟服务器和设备传播器Device DevicesCloud InstancEstWare应用程序和服务,包括运行应用程序和服务的API和算法Scontainers

这些计算机中的每一个都需要必须管理的身份整个生命周期。当您查看涉及人类和机器组合的无限数量的方案,这些方案访问跨这一复杂环境的资源,跟踪所有代表单个个人执行行动的不同身份的不同身份是一个巨大的挑战。更糟糕的是,与机器身份连接的攻击表面比人类身份快得多扩展。

的后果机器身份管理不佳

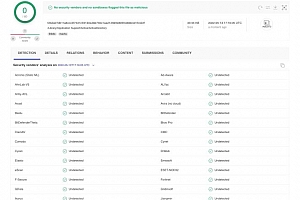

尽管机器身份不断增长,但组织似乎忘记了他们。相反,他们只关注保护人类身份。确实,网络犯罪分子通过损害弱人类身份 - 密码或其他凭据来违反公司网络。但是管理的机器身份不良也可以成为渗透网络和窃取数据的路径。例如,威胁演员经常隐藏加密流量的攻击。它们还可以妥协或伪造机器标识,可以欺骗其他机器才能交换敏感数据。

导航这种大量的机器标识因机器身份寿命速度缩短而变得更加困难。对于许多企业来说,需求通过云迁移和扩展Devops进程等数字转型举措进行复合。当组织未能跟上MAC的卷和品种时他们需要的浓荨形式,后果可以是急剧。过期证书引起的中断是机器身份管理差的最明显的症状,但还有许多其他方式可能会受到损害。用于保护基于云的服务器和其他机器的SSH键已被SSH恶意软件的上升潮流突破。同时,网络犯罪分子可以窃取私人代码签名键,以便在软件更新中删除斗篷恶意二进制文件,然后在不知不觉中向毫无疑问的最终用户推出。

给定机器标识是最不理解的企业网络和弱保护部分的企业网络,这应该是毫无疑问的网络犯罪分子正在积极地利用它们。从Stuxnet到Solarwinds,攻击者越来越讨厌未受保护的机器身份,以推出各种攻击。事实上,在过去的四年里,目标弱势机器身份的威胁增加了400%。在投资机器身份管理方面的断开

为什么在机器身份的分配预算中,与人类身份相反,有几个因素可以解释这种断开连接:

由于过去的数字转换而导致IT基础设施的快速变化两年大幅增加了企业网络上需要机器身份的机器的数量 - 一个变化的现实组织只开始面对。与加密密钥和作为机器身份的证书相关的安全性和商业风险都很清楚。已经是一个具体标准和指导方针的稀缺,提供有关如何有效保护机器身份的规定性建议的组织以一致的可测量的方式。用于管理两种形式的数字身份的常见控制

虽然人类的身份和机器身份分享了许多差异,但它们的管理是由相似的安全原则。下面的列表概述了适用于人类身份和机器身份的最高安全控制。经常发行方式

更多关于数字身份和不同钥匙和证书的更多信息,可以在这个教育中心找到。

关于作者:Anastasios Arampatzis

轶事Arampatzis是一个有超过20年经验管理IT项目和评估网络安全的经验的退休草原空军官员。他被分配到了国家,北约和欧盟总部的各种关键职位,并获得了许多高级官员,为他的服务在他的服务期间被提名为北约的信息安全认证的北约评估员。

恩斯塔斯的兴趣包括,其中,网络安全政策和治理,ICS和IOT安全,加密和证书管理。他探讨了网络安全的人类安全,公共教育,组织培训计划的心理,以及偏见(文化,启发式和认知)在将网络安全政策和整合技术融入学习方面的影响。

目前,他作为BORA设计的网络安全内容作家。

- END -

SuperCare Health披露了影响+ 300k人的数据泄露

SuperCare Health是美国领先的美国领先的呼吸护理提供者,披露了影响超过300,000人的数据...

匿名继续支持乌克兰反对俄罗斯

集体匿名及其附属组继续瞄准俄罗斯政府和私人组织。 其生态系统中的集体匿名和其他群...

专家发现了用Swift编写的Updateagent Macos恶意软件滴管的新变体

研究人员发现了在野外攻击中使用的Updateagent Macos恶意软件滴管的新变体。 JAMF威胁...

NSO小组Pegasus间谍软件利用新的零点击iPhone在最近的攻击中利用

研究人员报告说,威胁演员利用了一个新的零点击IMESSage exproit来安装属于加泰罗尼亚人的...

威胁演员使用Zimbra在乌克兰进行目标组织

威胁行动者正在瞄准乌克兰政府组织,利用ZIMBRA协作套件的XSS漏洞(CVE-2018-6882)。乌克兰证...