Microsoft Azure缺陷可以允许访问其他客户的PostgreSQL DB

最后更新 :2022.05.01

研究人员发现了PostgreSQL灵活服务器的Azure数据库中的缺陷,这可能会导致一个地区的未经授权的跨账户数据库访问。

Microsoft解决了一些影响Azure数据库的漏洞,以实现Postgresql flexible Server的影响。导致一个区域中未经授权的跨账户数据库访问。这些漏洞是由云网络安全公司WIZ的研究人员发现的,该研究人员将其报告给了IT巨头,在协调的脆弱性披露(CVD)下。

Wiz Research在广泛使用的Azure数据库中发现了一系列关键漏洞,用于PostgreSQL Flexible  Server。被称为#ExtrePlica,此漏洞允许未经授权的读取其他客户的PostgreSQL数据库,绕过租户隔离。阅读Wiz发布的分析。如果被剥削,恶意演员可能会复制并获得阅读访问权限Azure PostgreSQL灵活服务器客户数据库。

专家称为漏洞链外毛皮外。Microsoft在48小时内(2022年1月13日)减轻了脆弱性。

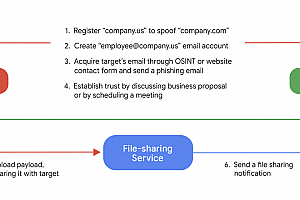

通过利用灵活的服务器身份验证过程中的复制用户中的高架权限错误,恶意用户可以利用不当锚定的正则表达式,以绕过不当的正则表达式身份验证以访问其他客户的数据库。阅读Microsoft发布的咨询。使用公共访问网络选项部署的所有灵活服务器邮政服务器都受到此安全漏洞的影响。

Microsofts咨询指出,这些缺陷不会使用私人访问网络选项影响客户。

两个缺陷是Postgresql特权升级和一个交叉估算使用锻造证书发行的身份验证旁路。

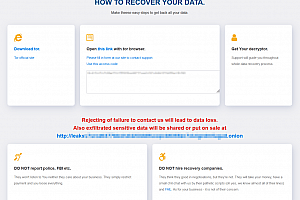

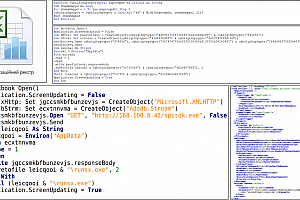

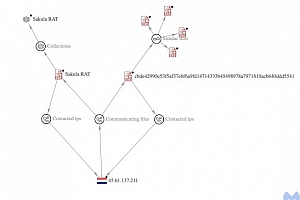

以下是逐步攻击过程:选择一个targetPostgreSQL灵活服务器。从证书透明度供稿中撤回目标的通用名称。购买由Digicert或Digicert digicert中级证书授权的专门制作的证书ranges。在目标的Azure区域中创建攻击者控制的数据库。在攻击者控制的实例上删除漏洞1,以升级特权并获得代码执行。SCAN目标实例的子网并利用漏洞2来获得读取访问!123]

Microsoft指出,客户无需采取任何措施,它还建议客户在设置其灵活的服务器实例时启用私人网络访问减轻缺陷。

https://docs.google.com/forms/forms/d./e/1faipqlsfxxrximz9qm9iipumqic-iom-npqmosfznjxrbqryjgcow/viewform

请投票给安全事务,作为最佳欧洲网络安全博客作者奖2022年的获奖者投票在本节中投票给我S弱者最佳个人(非商业)安全博客和技术WHIZ最佳技术博客以及您选择的其他人。提名,请访问:

- END -

思科无线LAN控制器软件的Auth Bypass缺陷允许设备接管

Cisco修复了思科无线LAN控制器(WLC)中的临界缺陷,该缺陷可能允许未经身份验证的远程攻击者...

新的Nerbian老鼠通过MALSPAM广告系列使用Covid-19

研究人员发现了一个新的远程访问特洛伊木马,名为Nerbian Rat,它实现了复杂的逃避和抗分析...

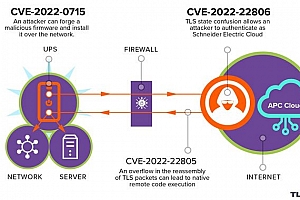

TLstorm缺陷允许远程操纵数百万企业UPS设备的功率

IN&NBSP的三个缺陷; APC智能UPS设备,被跟踪为TLSTOM, 可以被远程攻击者利用来破解并摧...

意大利宣布其国家网络安全战略2022/26

意大利宣布了其2022/26的国家网络安全战略,这是一份针对网络威胁并提高该国的弹性的关键...

俄罗斯看门狗Roskomnadzor还在俄罗斯封锁了Facebook

国家通信看门狗Roskomnadzor已经命令阻止俄罗斯的Facebook的访问,在乌克兰的持续入侵。国...

UpdraftPlus WordPress插件更新强制百万站点

WordPress强制更新Updraft Plugin补丁的300万站点以修复高度严重性漏洞。 WordPress已强...

F5警告客户的产品数十个缺陷

网络安全提供商F5发布了安全补丁,以解决影响其产品的数十个漏洞。 安全和应用程序交付解...

匿名泄露的数据从俄罗斯管道公司Transneft窃取

匿名黑客欧米茄公司,内部R& D型横切小说,俄罗斯石油管道巨头,并泄露的被盗数据。 匿名集...

肮脏的管道Linux缺陷允许在主要发行人体内获得root特权

脏管是一种Linux漏洞,被追踪为CVE-2022-0847,可以允许本地用户在所有主要发行版上获得root...

思科修复了在野外积极利用的iOS XR缺陷

思科解决了影响iOS XR软件的中等严重性漏洞,该公司警告说,该缺陷是在野外积极利用的。 ...

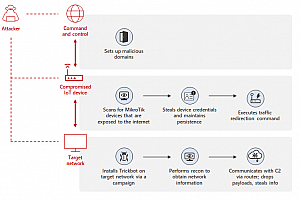

Trickbot针对60个高调公司的客户

Trickbot Malware是针对60家金融和技术公司的客户,具有新的反分析功能。 臭名昭着的Tri...

美国和英国详细介绍了Muddywater APT组使用的新Python后门

美国和英国网络安全机构提供了伊朗联系Muddywater使用的新恶意软件的详细信息。 Cisa,FB...

情绪测试在低音量运动中的新攻击链

情感操作员正在测试Microsofts的新攻击技术,默认情况下将视觉基础(VBA)宏禁用。 臭名昭著的...

CISA发布了2021年前15个最具利用的软件漏洞

网络安全和基础设施安全机构(CISA)发布了2021年前15个最具利用的软件漏洞的清单 网络安全...

匿名正在研究一个巨大的数据转储,这将使俄罗斯吹走

匿名集体黑客攻击了俄罗斯建筑公司罗斯普特克特,并宣布泄漏将会吹走俄罗斯。 匿名继续攻...

5月8日 - 5月14日乌克兰 - 俄罗斯无声网络冲突

这篇文章提供了与俄罗斯入侵乌克兰有关的事件的时间表。 下面是与前几周发生的俄罗斯入...

卡巴斯基发布了一个免费解密,为延址兰扬州软件

Kaspersky在Yanluowang Ransomware的加密过程中发现了一个缺陷,允许受害者免费恢复他们的...

CISA为其已知的漏洞漏洞目录增添了15个新漏洞

美国CISA已添加到漏洞目录中,另外15个安全漏洞在野外积极开发。 美国网络安全&基础设...

敌人,一个新的DDoS僵尸网络出现在威胁景观中

earmbot是一个DDOS僵尸网络,用于通过利用已知的漏洞来定位多个路由器和Web服务器。来自Fo...

英国警方为两个青少年为他们所谓的据称,在距离$勒索集团

伦敦市警方收取了七名七名青少年中的两名,他被捕,因为他们所谓的据称在LAPSUS $数据敲诈勒...

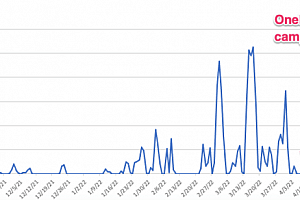

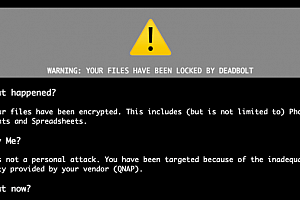

一股新的Deadbolt ransomware攻击命中Qnap NAS设备

互联网搜索引擎Censys报告了一个新的Deadbolt Ransomware攻击浪潮,其定位Qnap NAS设备。...

专家在PEAR PHP存储库中发现了15岁的脆弱性

Sonarsource在梨PHP储存库中发现了一个15岁的缺陷,可以启用供应链攻击。来自Sonarsource...

Coinbase阻止了与俄罗斯个人和实体相关的25,000个加密地址

COINBASE宣布,它阻止了与俄罗斯个人和实体相关的超过25,000个区块链路的访问。实体。斗士...

伊朗宣布已挫败了公共服务的大规模网络攻击

国家电视台宣布,伊朗已挫败了针对政府和私人组织运营的公共服务的大规模网络攻击。 根据...

Microsoft警告使用工具SQLPS针对MSSQL服务器的攻击

Microsoft警告了针对Microsoft SQL Server(MSSQL)数据库服务器的野蛮攻击攻击。 Microso...

CISA和DOE警告攻击目标UPS设备

美国CISA和能源部发出关于减轻不间断电源(UPS)设备的攻击的指导。 美国网络安全和基础设施...

Blackcat Gang声称瑞士沃体赎金软件攻击的责任

Blackcat赎金软件组(AKA alphv),对干扰其运营的速度攻击负责。 Blackcat  ransomware...

乌克兰:志愿者IT军队将从这个名单中击中数十名俄罗斯目标

乌克兰正在招募一支志愿者IT军队由白帽黑客组成,用于发动俄罗斯实体名单的攻击。 乌克兰...

美国男子因在侵犯计划中的角色而被判处4年徒刑

一名来自纽约的男子因交易被盗的信用卡数据和协助侵权组织而被判处四年徒刑。 John Tel...

美国农业机械制造商Agco遭受了勒索软件攻击

American 制造商Agco宣布遭受了影响其生产设施的勒索软件攻击。 Agco,Agco是最重...

打开数据库让主要的中国港口暴露在船上

两个主要的中国航运港口的货运日志一直泄露数据,这是一个问题,如果尚未解决,可能会扰乱每...

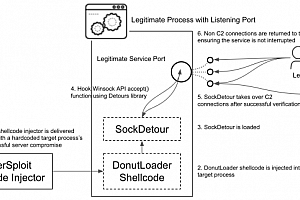

Funless Sockdetour Backdoor Targets U.S.的防御承包商

研究人员提供了有关针对我们基于美国的防御承包商的隐身定制恶意软件的细节。来自Palo A...

物联网和网络安全:未来是什么?

IoT Gizmos使我们的生活更轻松,但我们忘记了这些Doohickeys是IP端点,它们充当迷你Radios...

威胁演员使用Zimbra在乌克兰进行目标组织

威胁行动者正在瞄准乌克兰政府组织,利用ZIMBRA协作套件的XSS漏洞(CVE-2018-6882)。乌克兰证...

专家警告勒索软件对小州政府组织的攻击

网络研究实验室报告说,2022年第二季度勒索软件攻击的增加,小州更容易受到这些攻击。 网络...

伊朗链接的TunnelVision APT正在积极利用Log4J漏洞

伊朗链接TunnelVision APT组正在积极利用Log4j漏洞,将ransomware部署在未括的VMware Hori...

匿名黑客入侵俄罗斯PSCB商业银行和能源部门的公司

奥普鲁斯岛继续进行,不到一周的时间,我上次匿名的不到一周就将其他俄罗斯公司入侵并通过dd...

受CVE-2022-0778影响的PALO ALTO网络设备openssl错误

Palo Alto Networks解决了一个高度严重性的openssl无限循环漏洞,跟踪为  CVE-2022-0...

美国,澳大利亚,加拿大,新西兰和英国对俄罗斯关联的威胁行动者袭击的警告

俄罗斯关联威胁行动者在关键基础设施上进行了网络智能联盟的网络安全机构。 五个眼睛智...

专家发布了关键VMware CVE-2022-22972缺陷的POC利用代码

安全研究人员发布了针对关键身份验证的POC利用代码绕过漏洞CVE-2022-22972影响多个VMwar...

乌克兰人是美国被判刑的第三个芬兰人成员

一名乌克兰人在美国犯罪活动中被判处在美国犯罪活动中,在网络犯罪集团托盘7中犯罪。监狱&n...

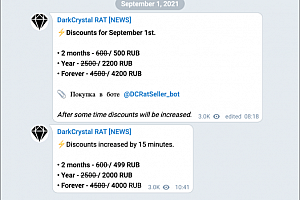

dcrat,只有5美元用于远程访问特洛伊木马

研究人员警告说,可以在俄罗斯网络犯罪论坛上出售的远程访问特洛伊木马(又名DarkCrystal Ra...

五只眼睛机构警告MSP的攻击

来自五只眼睛的网络安全当局,威胁要针对托管服务提供商(MSP)和通过它们的潜在供应链攻击。 ...

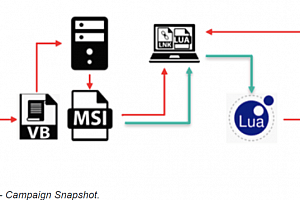

Asylum Ambuscade Spear-Phar-Phish钓鱼活动目标欧盟国家帮助乌克兰难民

据探讨了庇护所讨论的避难所的钓鱼运动,针对欧洲政府人员帮助乌克兰难民。从网络安全公司...

BeastMode Mirai Botnet现在包括用于TotOleink路由器的利用

基于Mirai的分布式拒绝服务(DDOS)Botnet BeStMode(AKA B3AstMode)的操作员添加了TotOnInk路...

SuperCare Health披露了影响+ 300k人的数据泄露

SuperCare Health是美国领先的美国领先的呼吸护理提供者,披露了影响超过300,000人的数据...

4月10日 - 4月16日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角相关的事件的时间表。以下是与前...

Node-IPC NPM包破坏抗议乌克兰入侵

开发人员背后的开发人员上传了一个破坏性版本,以抗议俄罗斯的俄罗斯侵犯乌克兰。 ridavan...

三名尼日利亚男子在国际刑警组织行动杀手蜜蜂中被捕

国际刑警组织在拉各斯逮捕了三名尼日利亚人,他们涉嫌使用特斯拉·塔斯拉(Tesla Rat)的特工...

Sophos将熵赎回器链接到Dridex恶意软件。都与邪恶的公司联系起来?

最近出现的熵赎回器的代码与臭名昭着的Riddex恶意软件之一具有相似之处。 最近出现的熵...

顶点中央产品管理控制台中的趋势科固定高度严重程度缺陷

趋势科技已经固定了高度严重性的任意文件上传漏洞,以CVE-2022-26871在Apex Central产品管...

异国情调的百合初始访问经纪人与Conti Gang合作

googles威胁分析组(标签)未发现一个名为Exotic Lily的新的初始访问经纪人,与Conti Ransomwa...

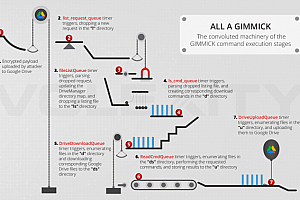

中国联系的Gimmick植入现在目标Macos¶

Gimmick是由中国联系的APT Storm云开发的新发现的麦斯科斯植入物,并习惯于跨亚洲的组织...

匿名黑客攻击俄罗斯国防部并瞄准俄罗斯公司

匿名集体已经破坏了俄罗斯国防部,以回应乌克兰入侵漏出了员工的数据。 在匿名集体呼吁乌...

克罗地亚电话架A1 HRVatska披露了数据泄露

克罗地亚电话运营商A1 HRVatska披露了影响大约200,000个客户的数据漏洞。123]威胁演员可...

临界缺陷会影响Veeam数据备份软件

veeam解决了两个关键漏洞,影响备份和amp;虚拟环境的复制产品。 veeam已发布安全补丁以修...

Lockbit Ransomware集团声称有黑客普利通美洲

洛克贝尔赎金瓶帮派声称拥有克服普利刚美洲,最大的轮胎制造商之一。 来自公司的数据艺人...

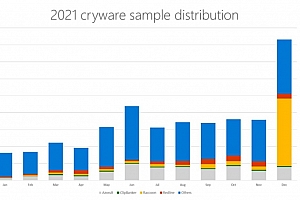

Microsoft警告着土著针对热钱包的兴起

Microsoft研究人员警告说,针对非监测的加密货币钱包(也称为热钱包)的冷冻软件的威胁不断上...

Google标签详细信息Cyber Factivity关于乌克兰的入侵

Google标签使用针对东欧和北约国家的未发现的网络钓鱼攻击,包括乌克兰。 谷歌威胁分析小...

威胁参与者正在积极利用F5 Big-IP中的CVE-2022-1388 RCE

威胁参与者正在利用关键的F5 Big-IP缺陷CVE-2022-1388来提供恶意代码,网络安全研究人员警...

旧金山49人NFL团队披露了Blackbyte赎金软件攻击

记录的赎金软件攻击袭击旧金山49员NFL团队的公司IT网络。]记录。球队披露了攻击之后,在黑...

一个关键的RCE漏洞会影响SonicWALL防火墙设备

SonicWALL释放了安全更新,以解决影响多个防火墙设备的远程代码执行漏洞。 SonicWALL已发...

CISA和FBI对潜在数据擦拭攻击溢出

美国CISA和FBI警告我们的组织,针对乌克兰实体的数据擦除攻击可能会溢出全球目标。一个联...

网络保险和不断变化的全球风险环境

当安全失败时,网络保险可能对确保连续性至关重要。当 Einstein被问到未来的战争将是什么...

CVE-2022-20685在Modbus预处理器的漏洞中的缺陷使其无法使用

CVE-20222-20685在Modbus预处理器中的缺陷暂停检测引擎可以触发DOS条件,并使它免于恶意流...

乌克兰智力泄露620名涉嫌俄罗斯FSB代理商的名称

乌克兰国防部的情报局泄露属于620个据称的俄罗斯FSB代理商的个人数据。 乌克兰国防部的...

匿名黑客雀巢并泄露了10 GB的敏感

受欢迎的匿名黑客主义主义者集体宣布已经被黑客的雀巢,并泄露了10 GB的敏感数据,因为食品...

几个10岁的缺陷会影响Avast和AVG防病毒软件

研究人员发现了几个高度安全性缺陷,这些缺陷影响了Avast和AVG防病毒解决方案使用的驱动程...

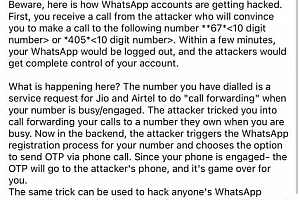

一个新的WhatsApp OTP骗局可以允许劫持用户帐户

专家警告说,新的WhatsApp OTP骗局可以使攻击者可以通过电话劫持用户的帐户。 最近Cloudse...

美国拆除了俄罗斯联系的独眼巨人眨眼僵尸网络

美国政府宣布破坏由俄罗斯联系的Sandworm APT组运营的独眼巨人眨眼僵尸网络。 美国政府...

CISA在Zyxel防火墙中添加CVE-2022-30525缺陷到其已知的剥削漏洞目录

美国关键基础设施安全机构(CISA)在其已知的剥削漏洞目录中添加了Zyxel Firewalls中的关键C...

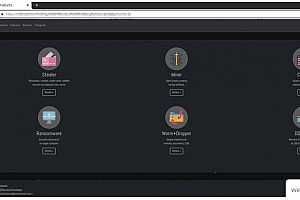

永恒项目:您可以为偷窃器支付$ 260,$ 490为勒索软件支付

威胁情报公司Cyble的研究人员分析了Eternity Project Tor网站,该网站提供了任何类型的恶...

微软通过法院命令扰乱了乌克兰的APT28攻击

微软获得了法院命令,接管俄罗斯关联的APT28集团使用的七个域名来定位乌克兰。由俄罗斯链...

CISA将Windows CLFS驱动权特权升级添加到其已知的漏洞漏洞目录中

U.S.CISA添加了CVE-2022-24521 Microsoft Windows CLFS驱动权升级升级升级漏洞漏洞目录...

Deadbolt Ransomware Targets Asustor和Qnap NAS设备

Deadbolt Ransomware运算符是针对Asustor NAS(网络附加存储)设备的。存储解决方案提供商As...

Microsoft发布用于检查Mikrotik路由器妥协的开源工具

Microsoft发布了一个开源工具来保护Mikrotik路由器,并检查Trickbot Malware感染的妥协指...

俄罗斯 - 乌克兰网络冲突造成风险的关键基础设施

虽然俄罗斯 - 乌克兰网络冲突发生了,但国家行动者,骗子和黑客活动者继续造成危险的关键基...

匿名向俄罗斯人发送了一条消息:删除普京

匿名发表了一个邀请他们删除普京的俄罗斯公民的新留言,以牺牲他们并杀死乌克兰人。黑客集...

安全事务时事通讯第354轮

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

亚洲媒体公司Nikkei遭受了勒索软件攻击

媒体公司Nikkei披露了勒索软件攻击,并透露该事件可能影响了客户数据。 日本媒体公司Nikke...

Ffdroider,一个新的信息窃取恶意软件伪装为电报应用程序

网络安全研究人员发现了一个新的Windows信息窃取恶意软件,名为Ffdroider,旨在窃取凭证和饼...

欧洲数据保护监督员在滑雪卷等监视间谍软件上呼叫禁令

欧洲数据保护主管授权呼吁禁止开发和使用Pegasus的商用间谍软件。 本周欧洲数据保护主管...

威胁演员用iceDid恶意软件瞄准乌克兰的GOV

威胁演员是针对乌克兰政府机构的网络钓鱼攻击,提供了冰雹恶意软件。 乌克兰计算机应急响...

一个大规模的DDOS袭击袭击以色列,政府网站离线

许多以色列政府网站在一个网络角落之后脱机,国防部来源声称这是达到该国的最大袭击事件。...

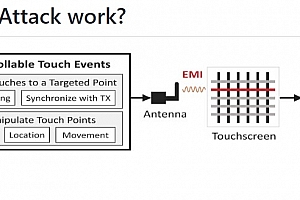

幽灵触摸:如何用EMI远程控制触摸屏

安全研究人员设计了一种被称为Ghosttouch的技术,用于使用电磁信号远程控制触摸屏。 一支...

谷歌标签:俄罗斯,白俄罗斯联系APTS有针对性的乌克兰

Google标签观察到俄罗斯,白俄罗斯和中国威胁演员,瞄准乌克兰和欧洲政府和军事组织。 谷歌...

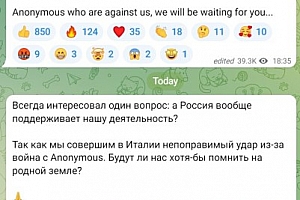

亲俄罗斯黑客小组Killnet计划于5月30日攻击意大利

亲俄罗斯黑客集团Killnet再次威胁意大利,它于5月30日宣布了一次大规模且前所未有的袭击。...

威胁参与者以假POC漏洞利用为目标Infosec社区

研究人员发现了针对Infosec社区的恶意软件活动,该社区具有虚假的概念证明,以提供钴罢工信...

Stormous Ransomware帮派声称已入侵可口可乐

Stormous Ransomware帮派声称已经砍掉了跨国公司饮料公司可口可乐公司。 暴风雨...

路透社:俄罗斯在英国脱欧泄漏网站后面挂接

路透社报道,俄罗斯与俄罗斯的威胁参与者是一个新网站的背后,该网站发表了泄露英国领先者退...

GitHub:在4月OAuth攻击中偷走了近100,000个NPM用户凭证

GitHub在4月发生的Oauth代币的盗窃中提供了更多详细信息,并拥有近100,000个NPM用户凭证...

乌克兰研究人员泄露了Conti赎金软件的源代码

乌克兰研究人员泄露了控制面板的CONTI赎金软件和组件的来源。最近A 乌克兰研究员泄...

乌克兰SBU逮捕了一名黑客在入侵期间支持俄罗斯

乌克兰(SBU)的安全服务宣布逮捕了一个在入侵期间帮助俄罗斯军队的黑客。 乌克兰的安全服...

Chrome Encaral Update修复积极利用零日错误

谷歌解决了一个积极利用的零日缺陷,发布了Chrome 99.0.4844.84 for Windows,Mac和Linux。...

国家行动者被攻击红十字会利用Zoho虫子

红十字国际委员会(红十字国际委员会)上个月违反其网络的袭击者被剥削了Zoho虫子。 红十...

安全事务时事通讯第359轮Pierluigi Paganini

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

操作止血带:当局关闭了黑暗的Web Marketplace Raidforums

暗网市场Raidforums已被关闭,其基础设施作为操作止血带被抓住。 非法暗网市场Raidforums...

Zyxel在其业务防火墙和VPN设备中修复了一个关键的错误

Zyxel为影响其一些业务防火墙和VPN设备的关键漏洞发出了安全更新。 网络设备供应商Zyxe...

未知的公寓小组针对俄罗斯政府实体

自从俄罗斯入侵乌克兰以来,一个未知的公寓集团就针对俄罗斯政府实体。 来自恶意软件的研...

可以通过发送消息来链接Zoom错误在聊天中破解用户

可以利用缩放中的安全缺陷来通过发送专门精心设计的消息来妥协另一个用户。 流行的视频...

- 数据加载中,请稍后...