GitHub:在4月OAuth攻击中偷走了近100,000个NPM用户凭证

最后更新 :2022.05.28

GitHub在4月发生的Oauth代币的盗窃中提供了更多详细信息,并拥有近100,000个NPM用户凭证。

GitHub提供了有关4月遭受的事件的其他详细信息,攻击者能够攻击者能够窃取近100k NPM用户的凭证。

4月,GitHub使用被盗的Oauth用户令牌发现了威胁参与者,以获取其存储库并从几个组织下载私人数据。

攻击者滥用了被盗的Oauth用户令牌,该用户代币发给了两个第三方Oauth Oauth Integrators,Heroku和Travis-Ci,从包括NPM在内的数十个组织下载数据。Github排除了攻击者通过Github或其系统的妥协获得这些令牌的,该公司解释说,Github并未以其原始可用格式存储用于访问存储库的被盗令牌。

4月12日,公司推出了将一系列未经授权的访问访问在数十个组织的存储库中存储的数据。专家首先在4月12日检测到该公司的安全团队使用受损的AWS API密钥确定未经授权的NPM生产基础架构的访问。

据称,威胁参与者通过下载一组未指定的AWS API键私人NPM存储库,使用两个受影响的OAUTH应用程序之一中的一个被盗的OAuth令牌。GitHub撤销了与受影响应用程序相关的访问令牌。

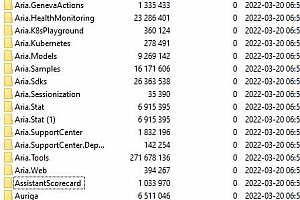

现在,Microsoft拥有的公司提供了有关事件的更新,攻击者能够升级对NPM基础架构的访问并访问从NPM Cloud Storage中删除的以下文件:

SKIMDB.NPMJS.COM的备份,包含2021年4月7日的数据,并提供以下信息:2015年以来的用户信息存档。这包含NPM用户名,密码哈希和电子邮件地址截至2021年4月7日,所有私人NPM用户大约有100k npm用户。。

对日志和软件包哈希验证的分析表明,攻击者没有修改存储库中的任何软件包或发布任何现有软件包的任何新版本。,与OAuth代币攻击无关,揭示了由于NPM集成到GitHub日志记录系统中,因此在内部日志中收集了许多NPM注册表的明文用户凭据。

公司正在重置受影响用户的密码,并通过电子邮件通知用户。

已重置属于访问的数据库备份的受影响用户的密码,并已通知这些用户。两个组织分析确认活动后,立即通知被盗的私人包裹。在接下来的几天中,我们将直接通知那些私人包装,元数据以及私人软件包名称和版本的人。总结公告。

安全事务是2022年欧洲最佳网络安全博客奖的决赛选手之一 - 投票给您的获奖者。我请您再次为我投票(即使您已经做过),因为这项投票是为决赛投票。

请在每个类别中投票支持安全事务和Pierluigi Paganini包括它们(例如,“弱者 - 最佳个人(非商业)安全博客”和“ Tech Whiz - 最佳技术博客”)

提名,请访问:[123

- END -

SuperCare Health披露了影响+ 300k人的数据泄露

SuperCare Health是美国领先的美国领先的呼吸护理提供者,披露了影响超过300,000人的数据...

PHP中的关键RCE缺陷到处都是WordPress插件影响数千个网站

wordpress插件php到处都受到三个关键问题的影响,可以利用受影响的系统上执行任意代码。 W...

集团首席执行官仍在监狱中 - 俄罗斯领导的公司已在意大利“列入黑名单”

意大利ACN机构的最新行政命令禁止由俄罗斯领导的网络安全公司在政府部门工作 意大利国家...

春季零点RCE漏洞4壳的神秘披露

已被公开披露了名为Spring4Shell的春季核心Java框架中的未经认实的零级RCE漏洞。研究人...

中国关联的威胁行动者正在针对乌克兰政府

Googles标签团队透露,中国关联的APT群体针对乌克兰的政府进行智力目的。 Googles威胁分...

诈骗者冒着虚拟会议平台的首席执行官

联邦调查局警告美国组织和个人在虚拟会议平台上越来越多地瞄准 联邦调查局(FBI)本周警告说...

QNAP固件更新修复其NAS中的Apache HTTP漏洞

台湾供应商Qnap警告用户上个月更新他们的NAS固件来修复Apache HTTP服务器中寻址的Apache...

Chrome Encaral Update修复积极利用零日错误

谷歌解决了一个积极利用的零日缺陷,发布了Chrome 99.0.4844.84 for Windows,Mac和Linux。...

谷歌标签:俄罗斯,白俄罗斯联系APTS有针对性的乌克兰

Google标签观察到俄罗斯,白俄罗斯和中国威胁演员,瞄准乌克兰和欧洲政府和军事组织。 谷歌...

微软通过法院命令扰乱了乌克兰的APT28攻击

微软获得了法院命令,接管俄罗斯关联的APT28集团使用的七个域名来定位乌克兰。由俄罗斯链...

西班牙警察拆除了Sim Swapping Gang谁从受害者银行账户中偷走了钱

西班牙国家警察逮捕了八名专门从事SIM交换袭击的犯罪戒指的八名成员。 西班牙国家警察...

Android预装的应用程序受高度脆弱性的影响

微软在预装的Android系统应用程序中使用的移动框架中发现了几个高层漏洞。 Microsoft 3...

Coinbase阻止了与俄罗斯个人和实体相关的25,000个加密地址

COINBASE宣布,它阻止了与俄罗斯个人和实体相关的超过25,000个区块链路的访问。实体。斗士...

CISA将Sophos防火墙错误添加到已知的漏洞漏洞目录

美国网络安全和基础设施安全局(CISA)增加了一个关键的Sophos防火墙漏洞和七个其他问题,&NBSP...

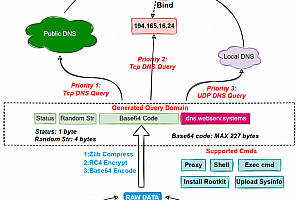

B1TXOR20 Linux僵尸网络使用DNS隧道和Log4J Exploit

研究人员揭示了一个新的Linux僵尸网络,被跟踪为B1TXOR20,它利用log4j漏洞和DNS隧道。来自Q...

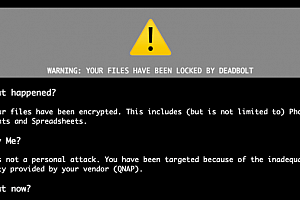

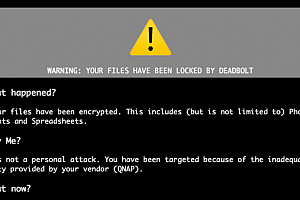

Deadbolt Ransomware Targets Asustor和Qnap NAS设备

Deadbolt Ransomware运算符是针对Asustor NAS(网络附加存储)设备的。存储解决方案提供商As...

美国农业机械制造商Agco遭受了勒索软件攻击

American 制造商Agco宣布遭受了影响其生产设施的勒索软件攻击。 Agco,Agco是最重...

在乌克兰提供支持的慈善机构和非政府组织被恶意软件击中

基于恶意软件的攻击是针对慈善机构和非政府组织(非政府组织)在乌克兰提供支持 慈善和非政...

伊朗广播公司的Irib由刮水器恶意软件击中

伊朗国家媒体公司伊朗伊朗伊斯兰广播(IRIB)是由2022年下旬的刮水器恶意软件击中。 调查袭...

专家警告勒索软件对小州政府组织的攻击

网络研究实验室报告说,2022年第二季度勒索软件攻击的增加,小州更容易受到这些攻击。 网络...

CISA敦促在3月21日将积极利用Firefox零天进行修复

美国网络安全和基础设施安全机构(CISA)最近向其&NBSP披露了Firefox零天;已知的漏洞漏洞目录...

VMware修复漏洞在中国天福杯黑客比赛中展示

VMware涉及在中国天府杯黑客竞赛期间披露的几个高度严重性缺陷。 VMware讨论了众多高度...

乌克兰:军事防务机构和银行由网络攻击

乌克兰的辩护机构和两个国有银行被分布式拒绝服务(DDOS)袭击袭击。 国防部和乌克兰和国有...

Google Oauth客户库库允许部署恶意有效载荷

Google在其OAuth客户库库中解决了一个高度缺陷对于Java,被跟踪为CVE-2021-22573(CVS得分8...

多个Microsoft Office版本受主动利用的零日影响

Microsoft Office的零日缺陷,可以被攻击者利用以在Windows系统上实现任意代码执行。 网...

安全事务通讯第365轮Pierluigi Paganini

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

三个关键RCE缺陷会影响数百个HP打印机型号

三个关键RCE缺陷会影响数百个HP LaserJet Pro,PageWide Pro,OfficeJet,Enterprise,大型格式...

匿名声称俄罗斯能源巨头Rosneft的黑客德国附属公司

匿名声称,被黑了解了俄罗斯能源巨头ROSNEFT和偷了20TB的德国子公司的系统。 在Hacktivist...

美国财政部制裁DarkWeb Marketplace Hydra Market

美国财政部批准了世界上最大和最长的暗网市场的湿度市场。 美国财政...

CVE-2022-0492 Linux内核CGroups功能允许集装箱逃生

Linux内核漏洞被跟踪为CVE-2022-0492,可以允许攻击者转发容器以在容器主机上执行任意命...

匿名正在研究一个巨大的数据转储,这将使俄罗斯吹走

匿名集体黑客攻击了俄罗斯建筑公司罗斯普特克特,并宣布泄漏将会吹走俄罗斯。 匿名继续攻...

三星数据泄露:LAPSUS $帮派偷了Galaxy设备源代码

三星确认,威胁演员在最近的安全漏洞中可以访问其银河系智能手机的源代码。 本周三星披露...

使用该主题Azovstal Targets实体的网络钓鱼攻击

乌克兰Cert-UA警告使用该主题Azovstal和Cobalt Strike Beacon对乌克兰国家组织的网络钓...

流行芯片组使用的解码器中的关键错误公开2/3的Android设备到黑客

在高Qualcomm和Mediatek芯片组上运行的Android设备中的一个关键RCE缺陷可以允许访问用户...

Facebook中蓬勃发展的欺诈行业如何攻击独立媒体

专家调查了如何将被盗的Facebook帐户用作Facebook内部建立良好的欺诈行业的一部分。 当...

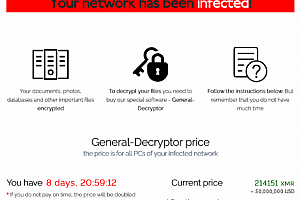

专家将多个勒索软件菌株联系起来

Trellix的研究人员将多个勒索软件菌株连接到朝鲜支持的APT38组。 勒索软件用于对金融机...

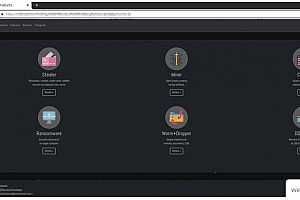

永恒项目:您可以为偷窃器支付$ 260,$ 490为勒索软件支付

威胁情报公司Cyble的研究人员分析了Eternity Project Tor网站,该网站提供了任何类型的恶...

Avoslocker Ransomware Gang针对我们的关键基础架构

联邦调查局(FBI)报告说,AvoSlocker赎金软件正在针对美国关键基础设施的攻击中使用。 联邦...

F5警告客户的产品数十个缺陷

网络安全提供商F5发布了安全补丁,以解决影响其产品的数十个漏洞。 安全和应用程序交付解...

情绪测试在低音量运动中的新攻击链

情感操作员正在测试Microsofts的新攻击技术,默认情况下将视觉基础(VBA)宏禁用。 臭名昭著的...

美国,澳大利亚,加拿大,新西兰和英国对俄罗斯关联的威胁行动者袭击的警告

俄罗斯关联威胁行动者在关键基础设施上进行了网络智能联盟的网络安全机构。 五个眼睛智...

QNAP警告新一波的僵局勒索软件对其NAS设备的攻击

台湾供应商QNAP警告客户新一波的DeadBolt勒索软件攻击,并敦促他们安装最新的更新。 台湾...

Lapsus $赎金软件集团正在招聘,它宣布招聘内部人员

LAPSUS $赎金瓶帮派正在寻找愿意出售对主要技术公司和ISPS的远程访问的内部人。 星期四...

贝宝(PayPal)的缺陷可以允许攻击者从用户帐户中窃取资金

一位安全研究人员宣布发现贝宝(Paypal)中有一个未解决的缺陷,该缺陷可以使攻击者从用户那里...

Cytroxs Predator间谍软件在3个广告系列中使用了零日的利用

Google威胁分析小组(TAG)发现了针对具有五个零日漏洞的Android用户的广告系列。 Google ...

MicrosoftSutoPatch功能可提高修补程序管理过程

Microsoft宣布了一个名为  autopatch&nbsp的功能;这将允许组织以Windows Enterprise ...

Cisa为已知的漏洞漏洞目录添加了9个新缺陷,包括Magento E Chrome错误

美国CISA添加到已知的漏洞漏洞目录和NBSP;另外9个安全缺陷在野外积极开发。美国网络安全...

新的Revil勒索软件操作样本背后的奥秘

Revil Ransomware帮派恢复了运营,专家发现了一个新的总体和新的攻击基础设施。   r...

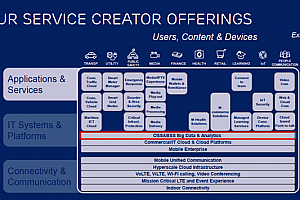

15云时代的网络安全措施

这是企业可以在云时代保护自己的最重要的网络安全措施?我们现在牢牢地在云数据和存储时代...

CVE-2022-0778在Openssl中的DOS缺陷是固定的

OpenSSL讨论了高度拒绝服务(DOS)漏洞,被跟踪为CVE-2022-0778,与证书解析相关。 openssl发布...

黑客违背了关键的俄罗斯部门眨眼间

在仅仅秒内,黑客远程访问了属于区域俄罗斯卫生部的计算机,利用邋Cybersecurity的行为来揭...

安全事务时事通讯第360轮Pierluigi Paganini

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

Conti勒索软件帮派威胁要推翻哥斯达黎加政府

Conti Ransomware团伙威胁要在上个月袭击后推翻新的哥斯达黎加政府。 上个月,Conti Rans...

CVE-2022-22292缺陷可能允许黑客攻击三星Android设备

专家们发现了一种漏洞,被追踪为CVE-2022-22292,可以利用Android 9,10,11和12个设备。移动...

意大利的数据隐私看门狗调查卡巴斯基托管的意大利用户数据

ITALYS数据隐私看门狗对使用俄罗斯防病毒软件卡巴斯基使用的潜在风险进行了调查。 ITAL...

Github警告,被盗的OAuth代币用于下载数十个组织的数据

Github报告说,威胁演员使用被盗的OAuth用户令牌来从几个组织中删除私有数据。 Github使用...

PWN2OWN迈阿密黑客赛竞赛为26美元的独特ICS漏洞授予40万美元

参加PWN2OWN迈阿密2022个黑客赛的帽子黑客总共获得了40万美元的ICS利用。迈阿密2022是由...

花栗鼠巨人nvidia被赎金软件攻击击中

Chipmaker Giant Nvidia是赎金软件攻击的受害者,它占据了一些系统两天。 芯片制造者巨型...

Cisco在高速公路中修复了两个临界缺陷,远程呈现VCS解决方案

思科固定其高速公路系列和远程呈现视频通信服务器(VCS)统一通信产品中的临界缺陷。思科宣...

中国威胁演员Scanab目标乌克兰,Cert-UA警告

乌克兰证书(CERT-UA)发布了一项竞选活动的细节,该活动与被追踪为Scarab的疑似汉语威胁演员...

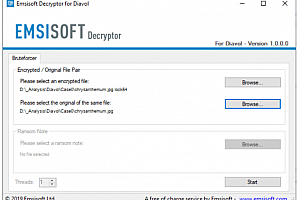

Emsisoft为Diavol赎金软件的受害者发布免费解密器

网络安全公司Emsisoft发布了一个免费解密器,允许Diavol赎金软件的受害者恢复他们的文件而...

匿名泄露了15 GB的数据,据称从俄罗斯东正教教堂偷走了

匿名声称克服了俄罗斯正统教堂的慈善机翼并泄露了15 GB所谓的被授权的数据。 本周匿名继...

ESET警告三个影响100多个联想笔记本模型的缺陷

联想在其统一的可扩展固件界面(UEFI)中发布了至少100个笔记本模型的漏洞。 联想已发布安全...

意大利宣布其国家网络安全战略2022/26

意大利宣布了其2022/26的国家网络安全战略,这是一份针对网络威胁并提高该国的弹性的关键...

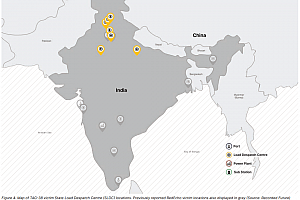

中国关联威胁演员目标印度电网组织

中国关联的威胁行动者继续瞄准印度电网组织,大部分袭击都涉及ShadowPad后门。 记录的期货...

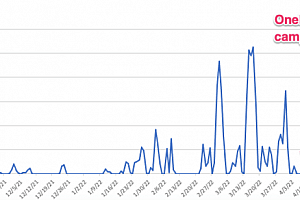

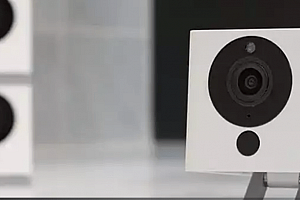

Wyze CAM设备中的缺陷允许其完整的收购

Wyze CAM设备受三种安全漏洞的影响,可以允许攻击者接管它们和访问相机源。 Bitdefender研...

匿名目标西方公司仍然活跃在俄罗斯,包括Auchan,Leroy Merlin e Decothlon

匿名推出其对俄罗斯仍然在俄罗斯运营的令人攻击性的攻击性,它是DDOSE AUCHAN,Leroy Merlin...

Microsoft Partch于4月2022年4月修复了10个关键漏洞

Microsoft Partch 4月2022年4月的周二安全更新修复了128个漏洞,包括NSA报告的积极开发的...

五只眼睛机构警告MSP的攻击

来自五只眼睛的网络安全当局,威胁要针对托管服务提供商(MSP)和通过它们的潜在供应链攻击。 ...

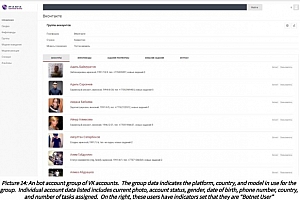

俄罗斯与俄罗斯的Fronton Botnet可以进行虚假信息运动

研究人员警告说,俄罗斯与俄罗斯的威胁参与者使用Fronton Botnet进行协调的虚假信息运动。...

在捆绑的TOR浏览器中固定捆绑的TOR之前,请勿使用Tails OS

Tails项目的维护者(失忆掩盖了Live System)警告用户,TOR浏览器与操作系统捆绑在一起可能会...

美国常规公司私营企业警告国家 - 国家行动者是针对ICS SCADA设备的目标

美国政府机构警告威胁行为者,这些行为者来自各种供应商的ICS和SCADA系统。 能源部(DOE),网络...

它的官方,Lapsus $ Gang损失了Microsoft员工帐户

微软证实,Lapsus $ refaligess集团已攻击其中一名员工以访问和窃取一些项目的源代码。一...

三名尼日利亚男子在国际刑警组织行动杀手蜜蜂中被捕

国际刑警组织在拉各斯逮捕了三名尼日利亚人,他们涉嫌使用特斯拉·塔斯拉(Tesla Rat)的特工...

肮脏的管道Linux缺陷允许在主要发行人体内获得root特权

脏管是一种Linux漏洞,被追踪为CVE-2022-0847,可以允许本地用户在所有主要发行版上获得root...

CVE-2022-20685在Modbus预处理器的漏洞中的缺陷使其无法使用

CVE-20222-20685在Modbus预处理器中的缺陷暂停检测引擎可以触发DOS条件,并使它免于恶意流...

Google地址在内核中积极利用Android缺陷

Google发布了Android的May安全公告,2022-05-05 Security补丁级别,该公报修复了一个主动利...

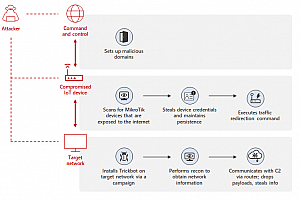

Microsoft发布用于检查Mikrotik路由器妥协的开源工具

Microsoft发布了一个开源工具来保护Mikrotik路由器,并检查Trickbot Malware感染的妥协指...

俄罗斯联系的Invisimole APT目标乌克兰的州组织

乌克兰证书(CERT-UA)警告UAC-0035集团(AKA Invisimole)在乌克兰的州组织进行的矛网络钓鱼攻...

Google隐私沙箱承诺在线保护用户隐私

谷歌在Android上介绍了隐私沙箱,旨在导致移动用户的更多私人广告解决方案。 Google宣布...

匿名黑客攻击其他俄罗斯组织,一些违规可能是严重的

匿名集体和联盟团体加强了他们的袭击,并声称已经破坏了多个组织。与着名集体相关的匿名和...

Blackbyte Ransomware突破了至少3个美国关键基础设施组织

美国联邦调查局(FBI)表示,Blackbyte Ransomware Gang已违反了来自&NBSP的三个组织;美国关键...

据称勒索沃斯省股东攻击在斯洛文尼亚流行电视台中断运营

上周,一个CyberAttack击中了流行电视,斯洛文尼亚最受欢迎的电视频道,扰乱了操作。 上周,一...

购物陷阱:在线商店骗局击中全球的骗局

购物陷阱:来自中国的犯罪团伙一直在使用流行品牌的在线商店到世界各地的用户 与在线商店...

快点,禁用QNAP NAS上的AFP,直到供应商修复8个错误

QNAP敦促客户在其NAS设备上禁用AFP文件服务协议,直到它解决关键的Netatalk缺陷为止。 台...

Red Tim Research(RTR)团队在爱立信网络管理器上发现了一个错误

蒂姆红色团队研究(RTR)研究人员在爱立信网络经理发现了一个新的缺陷,AKA爱立信旗舰网络产品...

Lapsus $帮派泄漏数据据称从三星电子偷走了

LAPSUS $赎金软件集团声称已被攻击三星电子,并泄露据称被盗的被盗的机密数据。 LAPSUS ...

专制的电子邮件可能会崩溃Cisco ESA设备

思科警告了影响其电子邮件安全设备(ESA)产品的DOS问题,这些产品可以使用特制电子邮件利用。...

FoxBlade Malware在俄罗斯入侵前的乌克兰网络时数为目标

微软透露,乌克兰实体以先前的未检测到的恶意软件为目标,在入侵前几个小时被称为Foxblade。...

匿名和乌克兰IT军队继续针对俄罗斯实体

匿名集体和志愿团体乌克兰IT军队继续对俄罗斯实体发动网络攻击。 匿名集体继续对俄罗斯...

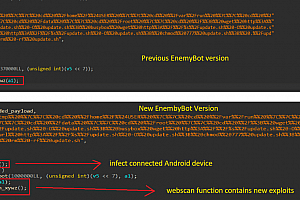

Enemybot恶意软件为目标CMS服务器和Android设备添加了新的漏洞

Enemybot Botnet的操作员为VMware,F5 Big-IP和Android Systems中最近披露的缺陷增加了利...

新的Nerbian老鼠通过MALSPAM广告系列使用Covid-19

研究人员发现了一个新的远程访问特洛伊木马,名为Nerbian Rat,它实现了复杂的逃避和抗分析...

建议使用QNAP用户在路由器上禁用UPnP端口转发

Qnap敦促客户在他们的路由器上禁用通用即插即用(UPnP)端口转发以保护其NAS设备。 台湾供...

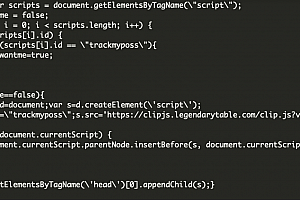

大规模黑客活动损害了数千个WordPress网站

研究人员发现了一场大规模的黑客活动,该活动损害了数千个WordPress网站,将访问者重定向到...

4月24日至4月30日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章从网络安全的角度提供了与俄罗斯入侵乌克兰有关的事件的时间表。 以下是与前几...

Facebook阻止了俄罗斯和白俄罗斯威胁行动者对乌克兰的活动

Facebook / Meta表示,俄罗斯联系的威胁演员正在试图使用仇恨言语,欺凌和假新闻来利用社...

匿名在俄罗斯推出其冒犯,以应对乌克兰的入侵

受欢迎的集体匿名宣布俄罗斯对俄罗斯的非法入侵乌克兰的宣布,并宣布一系列网络攻击呼吁采...

VMware发布了更新以修复多个产品中的Spring4Shell漏洞

VMware发布了安全更新,以解决称为Spring4Shell的关键远程代码执行漏洞。 VMware已发布...

CERT-UA警告MALSPAM攻击分发小丑信息窃取器

乌克兰计算机应急响应团队(CERT-UA)警告攻击传播信息偷窃恶意软件小丑窃贼。 乌克兰计算...

美国男子因在侵犯计划中的角色而被判处4年徒刑

一名来自纽约的男子因交易被盗的信用卡数据和协助侵权组织而被判处四年徒刑。 John Tel...

- 数据加载中,请稍后...