Android预装的应用程序受高度脆弱性的影响

最后更新 :2022.05.28

微软在预装的Android系统应用程序中使用的移动框架中发现了几个高层漏洞。

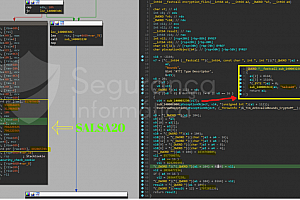

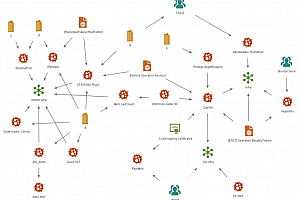

Microsoft 365 Defender Research团队发现了四个漏洞(CVE-2021-42598,  CVE-20211; CVE-20211;-42599,  cve-2021-42600和   cve-2021-42601)在移动框架中,由MCE Systems拥有,该框架由几个移动运营商在预设置的Android System Apps中使用。

研究人员在2021年9月发现了这些缺陷,并将其报告给MCE系统,并通过“协调的脆弱性披露”(CVD)通过  Microsoft; Microsoft;(MSVR)。指出,漏洞影响了数百万个下载的应用程序,好消息是这些缺陷已被修复。

威胁参与者可能滥用了这些预安装的应用程序来访问系统配置和敏感信息

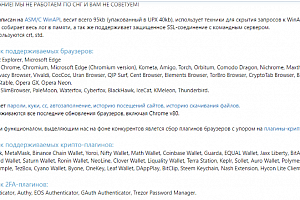

正如当今大多数Android设备随附的许多预安装或默认应用程序所带来的,某些受影响的应用程序无法完全卸载或禁用,而无需获得对设备的根访问。我们与框架开发人员和受影响的移动服务提供商一起解决这些问题。读取Microsoft发表的帖子。

坏消息是,如果不访问该设备的根,某些受影响的应用程序就无法完全卸载或禁用。

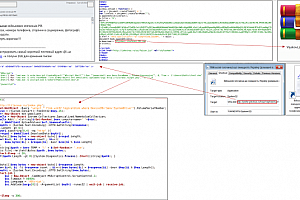

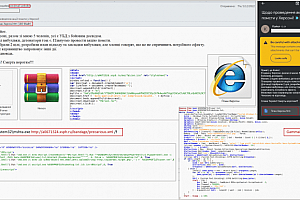

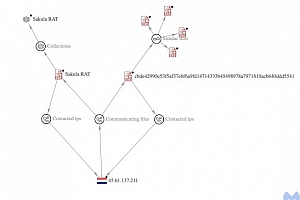

专家发现该框架是框架的。具有“可朗布”的服务活动,可以远程调用以利用几个漏洞。威胁参与者可以利用这些问题植入持续的后门或对设备进行实质性控制。

使用“ mcEdigital:// scheme”(来源)(来源)Microsoft)

该框架旨在实施自我诊断C机制,因此,它具有宝贵资源的权限。Microsoft专家强调,附属应用程序还包括可以通过脆弱框架来利用的广泛设备特权。

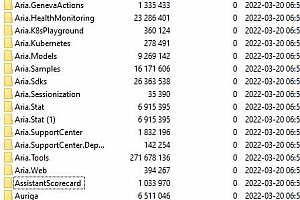

我们的分析进一步发现,这些应用程序已嵌入到设备的系统映像中,表明它们是由默认应用程序安装在安装的应用程序。电话提供商。所有应用程序都可以在Google Play商店中获得,它们可以通过Google Play Protect的自动安全检查,但是这些检查以前没有扫描这些类型的问题。继续Microsoft。为了帮助确保对这些问题进行广泛保护的努力,我们与Google分享了我们的研究,而Google Play保护现在可以确定这些类型的漏洞。

MCE系统已解决了问题,并为受影响的提供商提供了框架更新。好消息是,在出版时,研究人员不知道野外攻击

发现了其他几个移动服务提供商使用其各自的应用程序发现了其他几个移动服务提供商,这表明仍然可能会有其他未发现的提供商可能会受到影响。总结报告。

安全事务是2022年欧洲最佳网络安全博客奖的决赛选手之一 - 投票给您的获奖者。我请您再次为我投票(即使您已经做过),因为这项投票是为决赛投票。

请在每个类别中投票支持安全事务和Pierluigi Paganini包括它们(例如,“弱者 - 最佳个人(非商业)安全博客”和“ Tech Whiz - 最佳技术博客”)

提名,请访问:

https://docs.google.com/forms/forms/d/e/1faipqlsdndzjvtomsq36ykihqhqwwhma90sr0e9rlndflz3cu_gvi2axaxaxaxaxaxaxaxaxaxaxw/view/view/view/viewform- END -

谷歌阻止了中国关联的APT31S攻击针对美国政府

谷歌已经阻止了由与美国政府相关联的Gmail用户进行的中国关联集团APT31进行的网络钓鱼运...

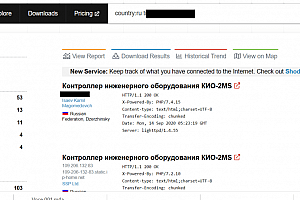

专家解释了如何在俄罗斯广泛采用的建筑物控制器

一位研究人员发现了可以通过远程攻击者利用的临界缺陷来破解俄罗斯流行的建筑控制器。 ...

研究人员为最近披露的关键Magento CVE-2022-24086错误创建了一个PoC漏洞

研究人员为CVE-2022-24086漏洞开发了影响adobeCommerce和Magento开源的漏洞漏洞。商业和...

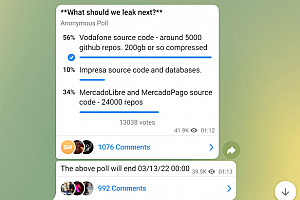

沃达丰调查了由Lapsus $ Gang制造的数据泄露的索赔

沃达丰正在调查最近遭受的网络内人,经过赎金瓶帮派Lapsus $声称被盗的源代码。代码。 LAP...

攻击者使用网站联系表格来扩散Bazarloader恶意软件

研究人员警告,威胁演员正在通过网站联系人展开逃避检测的Bazarloader恶意软件。 Trickbot...

匿名黑客入侵俄罗斯PSCB商业银行和能源部门的公司

奥普鲁斯岛继续进行,不到一周的时间,我上次匿名的不到一周就将其他俄罗斯公司入侵并通过dd...

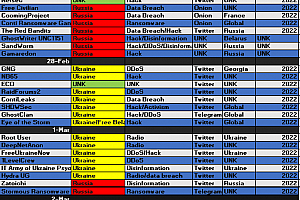

4月10日 - 4月16日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角相关的事件的时间表。以下是与前...

UpdraftPlus WordPress插件更新强制百万站点

WordPress强制更新Updraft Plugin补丁的300万站点以修复高度严重性漏洞。 WordPress已强...

威胁演员积极利用最近修复了Sophos防火墙错误

网络安全公司Sophos警告说,最近讨论的  CVE-2022-1040在Sophos Firewall&NBSP中的缺陷...

CISA和FBI对潜在数据擦拭攻击溢出

美国CISA和FBI警告我们的组织,针对乌克兰实体的数据擦除攻击可能会溢出全球目标。一个联...

PWN2OWN Vancouver 2022:趋势Micro和ZDI授予$ 1,155,000

PWN2own Vancouver 2022黑客比赛结束了,Trend Micro和ZDI成功尝试了1,155,000美元,以成功...

2月27日至3月05日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角有关的事件的时间表。 3月5日匿...

CISA将WatchGuard涉及其已知的漏洞漏洞目录

美国CISA将CVE-2022-23176缺陷添加到WatchGuard Firebox和XTM设备中,以其已知的漏洞漏洞...

专家警告勒索软件对小州政府组织的攻击

网络研究实验室报告说,2022年第二季度勒索软件攻击的增加,小州更容易受到这些攻击。 网络...

安全事务时事通讯第353轮

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

研究人员泄露了Contis内部聊天信息,以响应其对俄罗斯的支持

乌克兰研究人员泄露了属于Conti赎金软件操作的成千上万的内部聊天消息。 乌克兰研究员...

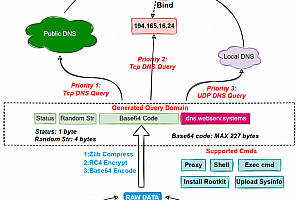

B1TXOR20 Linux僵尸网络使用DNS隧道和Log4J Exploit

研究人员揭示了一个新的Linux僵尸网络,被跟踪为B1TXOR20,它利用log4j漏洞和DNS隧道。来自Q...

临界缺陷会影响Veeam数据备份软件

veeam解决了两个关键漏洞,影响备份和amp;虚拟环境的复制产品。 veeam已发布安全补丁以修...

VMware发布了更新以修复多个产品中的Spring4Shell漏洞

VMware发布了安全更新,以解决称为Spring4Shell的关键远程代码执行漏洞。 VMware已发布...

多个Microsoft Office版本受主动利用的零日影响

Microsoft Office的零日缺陷,可以被攻击者利用以在Windows系统上实现任意代码执行。 网...

SSU:俄罗斯联系的演员用“巨大的混合战线”来定位乌克兰

乌克兰的安全服务(SSU)表示,该国是混合战动持续潮流的目标。 今天乌克兰的安全服务(SSU)透露...

基于Mirai的僵尸网络正在利用Spring4Shell漏洞

专家们警告基于Mirai的僵尸网络,利用最近发现的疯狂攻击的Spring4Shell脆弱性。趋势科技...

贝宝(PayPal)的缺陷可以允许攻击者从用户帐户中窃取资金

一位安全研究人员宣布发现贝宝(Paypal)中有一个未解决的缺陷,该缺陷可以使攻击者从用户那里...

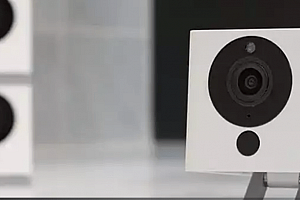

Wyze CAM设备中的缺陷允许其完整的收购

Wyze CAM设备受三种安全漏洞的影响,可以允许攻击者接管它们和访问相机源。 Bitdefender研...

安全事务时事通讯第354轮

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

匿名目标西方公司仍然活跃在俄罗斯,包括Auchan,Leroy Merlin e Decothlon

匿名推出其对俄罗斯仍然在俄罗斯运营的令人攻击性的攻击性,它是DDOSE AUCHAN,Leroy Merlin...

间谍软件,赎金软件和国家黑客:QA来自最近的面试

我转账了最近的一次面试,这里有一些关于国家黑客,间谍软件和网络战的问题和答案。享受 间...

英国警方为两个青少年为他们所谓的据称,在距离$勒索集团

伦敦市警方收取了七名七名青少年中的两名,他被捕,因为他们所谓的据称在LAPSUS $数据敲诈勒...

CISA为已知的漏洞漏洞目录增加了15个新缺陷

美国网络安全和基础设施安全机构(CISA)向其已知的漏洞漏洞目录增加了15个新缺陷。 美国网...

新的Nerbian老鼠通过MALSPAM广告系列使用Covid-19

研究人员发现了一个新的远程访问特洛伊木马,名为Nerbian Rat,它实现了复杂的逃避和抗分析...

Ukraines Cert-UA警告对乌克兰公民的网络钓鱼攻击

Ukraines Cert-UA通过属于印度实体的受损的电子邮件账户推出了新的网络钓鱼攻击的公民...

欧洲数据保护监督员在滑雪卷等监视间谍软件上呼叫禁令

欧洲数据保护主管授权呼吁禁止开发和使用Pegasus的商用间谍软件。 本周欧洲数据保护主管...

思科修复了在野外积极利用的iOS XR缺陷

思科解决了影响iOS XR软件的中等严重性漏洞,该公司警告说,该缺陷是在野外积极利用的。 ...

俄罗斯 - 联系人组织APT APT乌克兰州组织,CERT-UA警告

Ukraine Cert-UA发现了由俄罗斯联系的Armageddon APT定位当地州组织的矛网络钓鱼活动。...

依赖关系审查Github操作可防止在代码中添加已知的漏洞

依赖性审查Github操作扫描用户提取依赖性更改的请求,并且如果任何新的依赖项都具有现有缺...

俄罗斯 - 乌克兰网络冲突造成风险的关键基础设施

虽然俄罗斯 - 乌克兰网络冲突发生了,但国家行动者,骗子和黑客活动者继续造成危险的关键基...

UKS NHS Digital警告OKTA高级服务器访问客户端中的RCE

UKS NHS Digital Agence在Windows客户端中警告OKTA高级服务器访问身份验证管理平台的RC...

威胁演员损害了+500洋养碟的电子商店与电子撇鞋

专家们发现了一个遭受损害Magento 1电子商务平台的500架电子商店的大规模Magecart活动。...

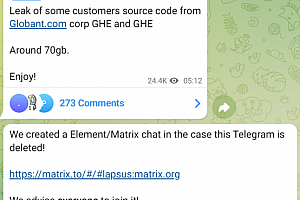

Lapsus $勒索帮派声称已经攻击它巨大的全球运动员

LAPSUS $勒索集团声称已经被攻击的IT巨大的全球玻璃术并泄露了数十千兆字节的被盗数据...

建议使用QNAP用户在路由器上禁用UPnP端口转发

Qnap敦促客户在他们的路由器上禁用通用即插即用(UPnP)端口转发以保护其NAS设备。 台湾供...

意大利的数据隐私看门狗调查卡巴斯基托管的意大利用户数据

ITALYS数据隐私看门狗对使用俄罗斯防病毒软件卡巴斯基使用的潜在风险进行了调查。 ITAL...

BeastMode Mirai Botnet现在包括用于TotOleink路由器的利用

基于Mirai的分布式拒绝服务(DDOS)Botnet BeStMode(AKA B3AstMode)的操作员添加了TotOnInk路...

乌克兰Cert-UA警告俄罗斯与俄罗斯大决战发起的新攻击

乌克兰计算机应急响应团队(CERT-UA)报告了通过使用gammaload.ps1_v2恶意软件进行的大决战a...

美国男子因在侵犯计划中的角色而被判处4年徒刑

一名来自纽约的男子因交易被盗的信用卡数据和协助侵权组织而被判处四年徒刑。 John Tel...

工业间谍与古巴勒索软件运营之间的奇怪联系

最近推出的工业间谍数据勒索市场现已开始其勒索软件运营。 4月,Malware Hunterteam和Ble...

CISA在F5 Big-IP中添加CVE-2022-1388缺陷,以其已知的剥削漏洞目录

美国关键基础设施安全机构(CISA)在其已知的被剥削漏洞目录中添加了F5 Big-IP产品中的关键C...

安全事务时事通讯Pierluigi Paganini的第362轮

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

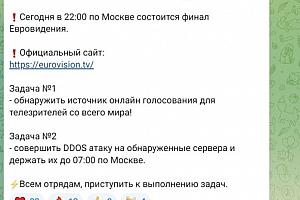

军团集体呼吁采取行动以攻击欧洲电视网歌曲大赛的决赛

亲俄罗斯的志愿运动被称为军团呼吁发动DDOS攻击,以针对欧洲歌唱的决赛发动攻击。 军...

诈骗者冒着虚拟会议平台的首席执行官

联邦调查局警告美国组织和个人在虚拟会议平台上越来越多地瞄准 联邦调查局(FBI)本周警告说...

Mozilla在Firefox中解决了两次积极利用的零日缺陷

Mozilla固定了两个关键的Firefox积极开发的零日错误,释放了97.0.2,ESR 91.6.1,Firefox for...

Cisa为已知的漏洞漏洞目录添加了9个新缺陷,包括Magento E Chrome错误

美国CISA添加到已知的漏洞漏洞目录和NBSP;另外9个安全缺陷在野外积极开发。美国网络安全...

FoxBlade Malware在俄罗斯入侵前的乌克兰网络时数为目标

微软透露,乌克兰实体以先前的未检测到的恶意软件为目标,在入侵前几个小时被称为Foxblade。...

FBI警告,美国公民损失了2021年的SIM互换攻击超过6800万美元

联邦调查局(FBI)警告SIM SWAP攻击的升级,导致数百万亏损。 联邦调查局(FBI)观察了旨在的SIM交...

俄罗斯 - 乌克兰,谁是人群网络空间的士兵?

虽然俄罗斯正在入侵乌克兰,但多个力量正在冲突中加入,特别是在网络空间中,让我们分析它们 ...

警方拆除了一个使用网络钓鱼网站窃取信用卡的帮派

乌克兰警方通过网络钓鱼攻击逮捕了一家专门从事被盗支付卡数据的帮派。 乌克兰警方的网...

美国拆除了俄罗斯联系的独眼巨人眨眼僵尸网络

美国政府宣布破坏由俄罗斯联系的Sandworm APT组运营的独眼巨人眨眼僵尸网络。 美国政府...

专家在PEAR PHP存储库中发现了15岁的脆弱性

Sonarsource在梨PHP储存库中发现了一个15岁的缺陷,可以启用供应链攻击。来自Sonarsource...

Blackcat Gang声称瑞士沃体赎金软件攻击的责任

Blackcat赎金软件组(AKA alphv),对干扰其运营的速度攻击负责。 Blackcat  ransomware...

可以通过发送消息来链接Zoom错误在聊天中破解用户

可以利用缩放中的安全缺陷来通过发送专门精心设计的消息来妥协另一个用户。 流行的视频...

欧盟和美国机构警告俄罗斯可以攻击卫星通信网络

FBI,CISA和欧盟航空安全局(EASA)对国际卫星通信(SATCOM)网络的可能威胁警告可能的威胁。卫星...

威胁参与者以假POC漏洞利用为目标Infosec社区

研究人员发现了针对Infosec社区的恶意软件活动,该社区具有虚假的概念证明,以提供钴罢工信...

俄罗斯卫星上的网络攻击是一场战争的行为,乌克兰的入侵

俄罗斯认为侵犯另一个国家的合法,但警告它将考虑其卫星的网络攻误行为。 匿名和宣布对俄...

Lapsus $赎金软件集团正在招聘,它宣布招聘内部人员

LAPSUS $赎金瓶帮派正在寻找愿意出售对主要技术公司和ISPS的远程访问的内部人。 星期四...

CVE-2022-0778在Openssl中的DOS缺陷是固定的

OpenSSL讨论了高度拒绝服务(DOS)漏洞,被跟踪为CVE-2022-0778,与证书解析相关。 openssl发布...

乌克兰智力泄露620名涉嫌俄罗斯FSB代理商的名称

乌克兰国防部的情报局泄露属于620个据称的俄罗斯FSB代理商的个人数据。 乌克兰国防部的...

CISA,FBI,NSA警告了兰森软件的全球化威胁

CISA,FBI和NSA发布了针对关键基础设施组织的赎金软件攻击的联合咨询警告。 来自英国的网...

制定员工网络安全培训计划的方法

网络安全专家您认为,您的组织的员工在钢板或损坏公司安全举措方面具有至关重要的作用。虽...

Red Tim Research(RTR)团队在爱立信网络管理器上发现了一个错误

蒂姆红色团队研究(RTR)研究人员在爱立信网络经理发现了一个新的缺陷,AKA爱立信旗舰网络产品...

匿名#Prussia,数千个网站被黑客入侵,数据泄漏等

匿名及其附属公司继续瞄准俄罗斯和白俄罗斯,它也是针对俄罗斯的不忠机。网点传播不奉献,俄...

分析阳光赎金软件

分析最近的Sunnyday赎金软件的分析显示了与其他赎金软件的一些相似之处,例如EVER101,MEDUS...

2月7日至2月27日乌克兰俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯侵入乌克兰与网络安全视角相关的事件的时间表。 以下是俄罗斯乌...

Bad Opsec允许研究人员揭开火星偷窃师操作¶

Morphisec Labs研究人员分析了一个新的恶意软件,被追踪为火星偷窃师,这是基于较旧的Oski...

这被称为badusb是有原因的

网络犯罪帮派FIN7的BADUSB攻击提醒人们所有组织中存在的两个关键漏洞。 犯罪集团一直在...

与中国关联的太空海盗契约针对俄罗斯航空航天行业

一个被称为太空海盗的新的新型网络增长群体正在瞄准俄罗斯航空航天行业的企业。 一个以...

微软采取了法律和技术行动来拆除Zloader僵尸网络

微软数字犯罪单位(DCU)宣布关闭了臭名昭着的Zloader僵尸网络使用的数十个C2服务器。 微软...

安全事务时事通讯第358轮Pierluigi Paganini

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

Avoslocker Ransomware Gang针对我们的关键基础架构

联邦调查局(FBI)报告说,AvoSlocker赎金软件正在针对美国关键基础设施的攻击中使用。 联邦...

Lockbit Ransomware集团声称有黑客普利通美洲

洛克贝尔赎金瓶帮派声称拥有克服普利刚美洲,最大的轮胎制造商之一。 来自公司的数据艺人...

CISA在Zyxel防火墙中添加CVE-2022-30525缺陷到其已知的剥削漏洞目录

美国关键基础设施安全机构(CISA)在其已知的剥削漏洞目录中添加了Zyxel Firewalls中的关键C...

Zyxel固定防火墙未经验证的远程命令注射问题

Zyxel解决了影响Zyxel防火墙设备的关键缺陷,该设备允许未经身份验证的,远程攻击者获得任...

乌克兰:白俄罗斯APT小组UNC1151针对具有矛网络钓鱼的军事人员

乌克兰证书(CERT-UA)警告了针对乌克兰武装部队人员的矛网络钓鱼活动。 乌克兰的计算机应...

新的Solarmarker Variant升级避免检测的能力

研究人员透露了一种实现新技术的索马克恶意软件的新变种,以避免检测。来自Palo Alto网络...

Apple发出紧急补丁以解决积极利用零天

Apple发布了紧急补丁,以解决两个零天漏洞,积极利用iPhone,iPad和Mac。苹果已发布紧急安全...

乌克兰:军事防务机构和银行由网络攻击

乌克兰的辩护机构和两个国有银行被分布式拒绝服务(DDOS)袭击袭击。 国防部和乌克兰和国有...

匿名对俄罗斯的不断行动

本周匿名集体及其附属公司针对多个俄罗斯组织窃取了千兆字节的数据。本周匿名和其他黑客...

威胁报告葡萄牙:Q4 2021

威胁报告葡萄牙:Q4 2021编译了从7月至9月,Q4的恶意活动收集的数据,其中2021年。 ...

使用该主题Azovstal Targets实体的网络钓鱼攻击

乌克兰Cert-UA警告使用该主题Azovstal和Cobalt Strike Beacon对乌克兰国家组织的网络钓...

网络保险和不断变化的全球风险环境

当安全失败时,网络保险可能对确保连续性至关重要。当 Einstein被问到未来的战争将是什么...

匿名击中俄罗斯核研究所并泄漏偷窃数据

回答对俄罗斯战争呼吁的匿名和其他黑客组继续在GOV组织和企业上发布网络攻击。 与流行集...

Hive Ransomware将其加密器端口以防锈编程语言

Hive RansomWare Gang将其加密器移植到Rust编程语言并实现了新功能。 Hive Ransomware...

Facebook阻止了俄罗斯和白俄罗斯威胁行动者对乌克兰的活动

Facebook / Meta表示,俄罗斯联系的威胁演员正在试图使用仇恨言语,欺凌和假新闻来利用社...

美国DOS提供最多1500万美元的奖励,以获取有关Conti Ransomware帮派的信息

美国政府提供高达1500万美元的信息,以帮助识别和找到Conti勒索软件团伙的领导和同谋。 美...

Play Store上有200多个应用程序正在分发FaceStealer Info-Stealer

专家在Play Store上发现了200多个Android应用程序,分发了可窃取敏感数据的faceStealer的...

未知的公寓小组针对俄罗斯政府实体

自从俄罗斯入侵乌克兰以来,一个未知的公寓集团就针对俄罗斯政府实体。 来自恶意软件的研...

确保易于约会和收入CVE-2022-0482

易于约会包含一个非常危险的破坏访问控制漏洞,被追踪为CVE-2022-0482,它暴露PII。 另一天,...

Google隐私沙箱承诺在线保护用户隐私

谷歌在Android上介绍了隐私沙箱,旨在导致移动用户的更多私人广告解决方案。 Google宣布...

灰尘模块使用类似蠕虫的技术扩展机器人

DirtyMoe Botnet继续发展,现在包括一种模块,该模块实现了难以变性的传播能力。 在6月2021...

它的官方,Lapsus $ Gang损失了Microsoft员工帐户

微软证实,Lapsus $ refaligess集团已攻击其中一名员工以访问和窃取一些项目的源代码。一...

关键CVE-2022-1162在Gitlab中的缺陷允许威胁演员接管账户

Gitlab已经解决了一个关键漏洞,被追踪为CVE-2022-1162(CVSS得分为9.1),这可能允许远程攻击...

美国常规公司私营企业警告国家 - 国家行动者是针对ICS SCADA设备的目标

美国政府机构警告威胁行为者,这些行为者来自各种供应商的ICS和SCADA系统。 能源部(DOE),网络...

- 数据加载中,请稍后...