sysrv-k,sysrv僵尸网络的新变体包括新的漏洞

最后更新 :2022.05.15

我们遇到了SYSRV僵尸网络的新变体,该变体以利用Web应用程序和数据库中的漏洞而闻名,以在Windows和Linux系统上安装硬币矿工。我们称为SYSRV-K的新变体具有附加功能,并可以控制Web服务器。

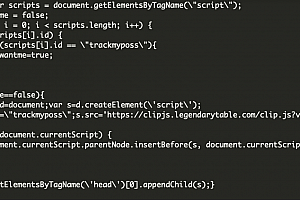

SYSRV-K利用了利用来接管脆弱的网络服务器,恶意软件针对不同的问题,包括代码注入漏洞,以CVE-20222-22947跟踪,这些漏洞存在于CVE-2022-22947中春季云网关库。远程攻击者可以向弱势系统发送特殊制作的请求以获得任意代码执行。

僵尸网络还支持WordPress配置文件及其备份的扫描功能,该功能允许操作员访问敏感数据,包括数据库凭据。

就像较旧的变体,SYSRV-K扫描SSH键,IP地址和主机名一样,然后尝试通过SSH通过SSH连接到网络中的其他系统以部署其自身的副本。阅读Microsoft发表的一条推文。

Microsoft专家还观察到SYSRV僵尸网络的新变体支持了新的通信功能,包括使用Telegram Bot的能力。

—Microsoft Security Intelligence(@msftsecintel)2022年5月13日SYSRV旨在将Monerero(XMRIG)矿工部署在脆弱的服务器上,并实现可造损失的功能。

Sysrv-Hello是一个Sysrv-Hello IS A IS A是一个多架结构加密劫持(T1496)僵尸网络于2020年底首次出现,并采用了Linux和Windows有效载荷中的Golang恶意软件。恶意软件是XMRIG密码器和积极的僵尸网络propagator。传播器利用MySQL和Tomcat Brute强迫(T1110)以及一套漏洞,包括Atlassian和Apache。阅读Lacework去年发表的分析。恶意软件还利用了几个“无CVE”命令执行TECHniques包括Jupyter笔记本和Tomcat Manager。

请作为最佳欧洲网络安全博客作者奖2022年为您的获奖者投票

为我投票给我,以投票给我。最佳个人(非商业)安全博客和技术WHIZ最佳技术博客以及您选择的其他人。提名,请访问: https://docs.google.com/forms/forms/dem/d/e/1faipqlsfxxrximz9qm9iipumqic-iom-npqmosfznjxrbqryjgcow/viewform

- END -

新的BOTENAGO VARIANT专门针对LILIN安全摄像机DVR设备

研究人员发现了一个被认为是高度保存的BOTENAGO僵尸网络恶意软件的新变种,并且具有零次探...

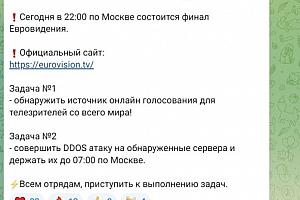

军团集体呼吁采取行动以攻击欧洲电视网歌曲大赛的决赛

亲俄罗斯的志愿运动被称为军团呼吁发动DDOS攻击,以针对欧洲歌唱的决赛发动攻击。 军...

多个俄罗斯政府网站在供应链攻击中被攻击

威胁演员在供应链攻击中被攻击的俄罗斯联邦机构网站涉及估计统计小部件的妥协。一些俄罗...

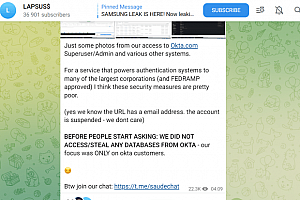

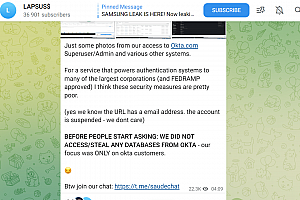

Okta说375顾客受到黑客影响的客户,但Lapsus $ Gang说它是撒谎

Access Management Systems OKTA的提供者确认了数据泄露,并透露了其2.5%的客户受到影响。...

与俄罗斯有联系的沙虫继续对乌克兰进行攻击

来自ESET的安全研究人员报告说,俄罗斯链接的APT Sandworm继续针对乌克兰。 来自ESET的安...

安全事务新闻通讯第364轮Pierluigi Paganini

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

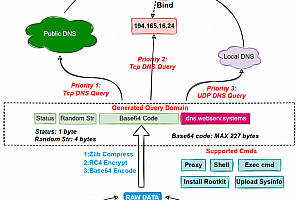

B1TXOR20 Linux僵尸网络使用DNS隧道和Log4J Exploit

研究人员揭示了一个新的Linux僵尸网络,被跟踪为B1TXOR20,它利用log4j漏洞和DNS隧道。来自Q...

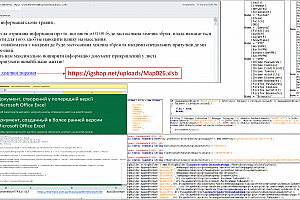

Ghostwriter APT乌克兰的国家实体与钴罢工灯塔

乌克兰证书 - ua警告白俄罗斯联系的Ghostwriter APT集团是用钴罢工灯座定位乌克兰的州...

由于国家安全的不可接受的风险,FCC增加了卡巴斯基到涵盖的名单

联邦通信委员会(FCC)将卡巴斯基加入其涵盖的清单,因为它为美国国家安全构成了不可接受的风...

CISA编译了免费网络安全工具和服务列表

美国CISA创建了一个可帮助组织增加恢复力的自由网络安全工具和服务清单。美国网络安全和...

CVE-2022-0492 Linux内核CGroups功能允许集装箱逃生

Linux内核漏洞被跟踪为CVE-2022-0492,可以允许攻击者转发容器以在容器主机上执行任意命...

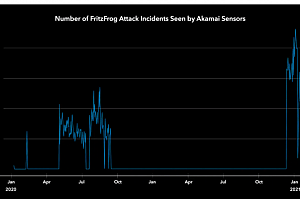

FritzFrog P2P Botnet返回并定位医疗保健,教育和政府部门

FritzFrog P2P Botnet将返回,是属于医疗保健,教育和政府部门的实体的服务器。 FritzFrog...

专家将多个勒索软件菌株联系起来

Trellix的研究人员将多个勒索软件菌株连接到朝鲜支持的APT38组。 勒索软件用于对金融机...

美国男子因在侵犯计划中的角色而被判处4年徒刑

一名来自纽约的男子因交易被盗的信用卡数据和协助侵权组织而被判处四年徒刑。 John Tel...

Node-IPC NPM包破坏抗议乌克兰入侵

开发人员背后的开发人员上传了一个破坏性版本,以抗议俄罗斯的俄罗斯侵犯乌克兰。 ridavan...

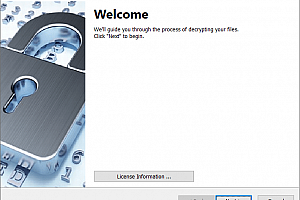

Avast发布了一个击中乌克兰的HermiceCransom的免费解密

Avast发布了用于对乌克兰实体的最近有针对性攻击中使用的Hermicicransom赎金的解密器。...

VMware修复漏洞在中国天福杯黑客比赛中展示

VMware涉及在中国天府杯黑客竞赛期间披露的几个高度严重性缺陷。 VMware讨论了众多高度...

Lemon_duck加密僵尸网络目标Docker服务器

Lemon_duck 加密僵尸网络将Docker服务器定位到Linux系统上的CryptoCurry。 Crowds...

美国和英国详细介绍了Muddywater APT组使用的新Python后门

美国和英国网络安全机构提供了伊朗联系Muddywater使用的新恶意软件的详细信息。 Cisa,FB...

威胁参与者正在积极利用F5 Big-IP中的CVE-2022-1388 RCE

威胁参与者正在利用关键的F5 Big-IP缺陷CVE-2022-1388来提供恶意代码,网络安全研究人员警...

虽然Twitter暂停了匿名账户,但该集团被攻击了VGTRK俄罗斯电视和收音机

虽然Twitter暂停了一些匿名账户,但集体黑客全俄州电视和无线电广播公司(VGTRK)。 在周五,匿...

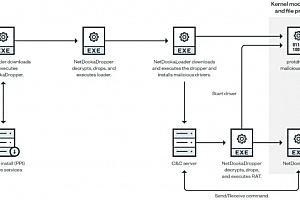

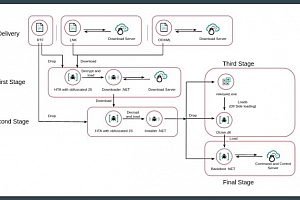

NetDooka框架通过按下付费(PPI)恶意软件服务分发

研究人员发现了一个复杂的恶意软件框架,称为NetDooka,该框架是通过按下付费(PPI)恶意软件服...

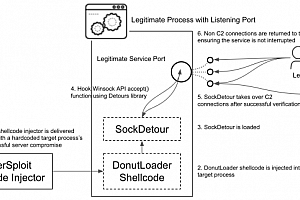

Funless Sockdetour Backdoor Targets U.S.的防御承包商

研究人员提供了有关针对我们基于美国的防御承包商的隐身定制恶意软件的细节。来自Palo A...

CVE-2021-44731 Linux特权升级Bug会影响Canonicals Snap Packager Manager

Qualys专家发现了一个新的Linux特权升级漏洞,被跟踪为CVE-2021-44731,在Canonicals Snap ...

匿名和乌克兰IT军队继续针对俄罗斯实体

匿名集体和志愿团体乌克兰IT军队继续对俄罗斯实体发动网络攻击。 匿名集体继续对俄罗斯...

CISA将WatchGuard涉及其已知的漏洞漏洞目录

美国CISA将CVE-2022-23176缺陷添加到WatchGuard Firebox和XTM设备中,以其已知的漏洞漏洞...

受CVE-2022-0778影响的PALO ALTO网络设备openssl错误

Palo Alto Networks解决了一个高度严重性的openssl无限循环漏洞,跟踪为  CVE-2022-0...

Ragnar Locker Ransomware集团在10个关键基础设施领域突破了至少52个组织

美国FBI警告说,Ragnar Locker Ransomware Gang已经违反了来自多个美国关键基础设施部门的...

思科在企业NFVIS软件中解决了三个错误

思科解决了影响其企业NFV基础设施软件(NFVIS)的三个缺陷,可以允许宿主妥协。 思科解决了...

乌克兰的匿名和IT军队继续瞄准俄罗斯实体

流行的黑客匿名和乌克兰的IT军队继续瞄准俄罗斯政府实体和私人企业。本周匿名声称已经攻...

谷歌自2022年开始以来修复了Chrome的第三天零点

Google Chrome 100.0.4896.127解决了作为CVE-2022-1364被追踪的新的高度严重性零天脆弱...

NVIDIA在最近的赎金软件攻击后披露了数据违规行为

花栗鼠巨头NVIDIA确认了最近披露的安全事件之后的数据违规,被盗专有信息被盗。 芯片制造...

访问:7漏洞影响+150从100多种制造商的设备型号

许多物联网和医疗器械受到七个严重缺陷的影响,统称为访问:7,广泛使用的Axeda平台。 来自医...

奥普鲁西亚更新:匿名违反了其他组织

另一个星期已经过去了,匿名人士砍了其他俄罗斯公司,并通过ddosecrets泄露了他们的数据。 ...

英国警方逮捕了7名涉嫌达普斯·勒比团伙成员

英国警方怀疑来自牛津的16岁,是受欢迎的Lapsus $勒索集团的领导者之一。 伦敦市警方宣布...

安全事务时事通讯第360轮Pierluigi Paganini

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

路透社:俄罗斯在英国脱欧泄漏网站后面挂接

路透社报道,俄罗斯与俄罗斯的威胁参与者是一个新网站的背后,该网站发表了泄露英国领先者退...

GitHub:在4月OAuth攻击中偷走了近100,000个NPM用户凭证

GitHub在4月发生的Oauth代币的盗窃中提供了更多详细信息,并拥有近100,000个NPM用户凭证...

Coinbase阻止了与俄罗斯个人和实体相关的25,000个加密地址

COINBASE宣布,它阻止了与俄罗斯个人和实体相关的超过25,000个区块链路的访问。实体。斗士...

4月10日 - 4月16日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角相关的事件的时间表。以下是与前...

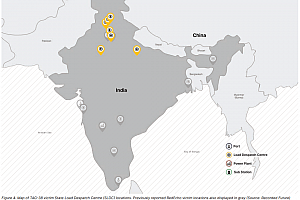

中国关联威胁演员目标印度电网组织

中国关联的威胁行动者继续瞄准印度电网组织,大部分袭击都涉及ShadowPad后门。 记录的期货...

它的官方,Lapsus $ Gang损失了Microsoft员工帐户

微软证实,Lapsus $ refaligess集团已攻击其中一名员工以访问和窃取一些项目的源代码。一...

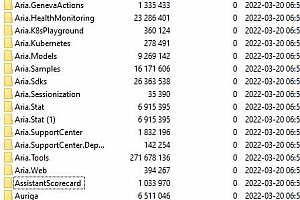

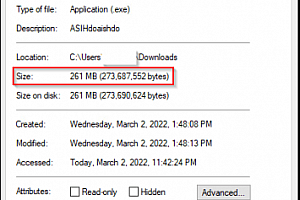

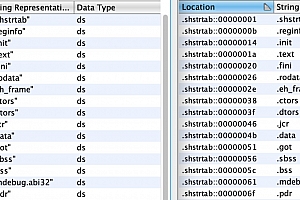

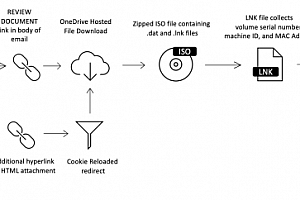

新的Solarmarker Variant升级避免检测的能力

研究人员透露了一种实现新技术的索马克恶意软件的新变种,以避免检测。来自Palo Alto网络...

Cookware Giant Meyer Corporation披露了CyberActack

美国炊具经销商巨头Meyer公司披露了影响成千上万员工的数据泄露。迈耶公司,第二大炊具分...

acidrain,一名刮水器,欧洲的路由器和调制解调器

研究人员发现了一种新的破坏性刮水器,被追踪为酸性 ,,这可能与最近对ViaSAT的攻击相关联。 ...

MailChimp破坏了,入侵者对Crypto客户进行了网络钓鱼攻击

威胁参与者获得了电子邮件营销巨头MailChimp的内部工具,以对Crypto客户进行网络钓鱼攻击...

威胁演员目标受保护的Microsoft SQL Server安装

威胁演员在易受攻击的Microsoft SQL服务器上安装Cobalt Strike信标,以在目标网络中实现立...

安全事务时事通讯Pierluigi Paganini的第362轮

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

汽车租赁公司的六分之一受到造成暂时破坏的网络攻击

汽车租赁公司SIXT宣布,它被一个网络攻击袭击,该网络攻击正在客户服务中心和选择性分支机构...

这被称为badusb是有原因的

网络犯罪帮派FIN7的BADUSB攻击提醒人们所有组织中存在的两个关键漏洞。 犯罪集团一直在...

您在生产中使用Java 15/16/17或18吗?现在补丁他们!

一位研究人员已发布Java中数字签名旁路漏洞的概念证明(POC)代码。 安全研究人员Khaled Nas...

CVE-2021-31805 Apache Struts中的RCE错误最终修补了

Apache在Apache Struts RCE中寻址了一个临界漏洞,该RCE链接到未正确修复的先前问题。 Ap...

匿名为投降坦克提供价值52,000美元的比特币。这是假新闻吗?

流行的黑客集体匿名为每个投降的坦克提供给俄罗斯军队的俄罗斯军队52,000美元。 据报...

PWN2OWN Vancouver 2022:趋势Micro和ZDI授予$ 1,155,000

PWN2own Vancouver 2022黑客比赛结束了,Trend Micro和ZDI成功尝试了1,155,000美元,以成功...

软件包分析动态分析在开源存储库中包装包

开源安全基金会(OPENSSF)正在研究一种工具,以对上传到流行的开源存储库的软件包进行动态分...

受损地点的持续DDOS攻击袭击了乌克兰

乌克兰Cert-UA警告正在进行的DDOS攻击针对Pro-Ikraine网站和政府网络门户。 乌克兰的计...

匿名#Prussia,数千个网站被黑客入侵,数据泄漏等

匿名及其附属公司继续瞄准俄罗斯和白俄罗斯,它也是针对俄罗斯的不忠机。网点传播不奉献,俄...

春季零点RCE漏洞4壳的神秘披露

已被公开披露了名为Spring4Shell的春季核心Java框架中的未经认实的零级RCE漏洞。研究人...

卡巴斯基发布了一个免费解密,为延址兰扬州软件

Kaspersky在Yanluowang Ransomware的加密过程中发现了一个缺陷,允许受害者免费恢复他们的...

谷歌修复了铬零点缺陷积极剥夺攻击

谷歌修复了高度严重性的零天缺陷积极利用Windows,Mac和Linux的Chrome紧急更新的发布。谷...

意大利的数据隐私看门狗调查卡巴斯基托管的意大利用户数据

ITALYS数据隐私看门狗对使用俄罗斯防病毒软件卡巴斯基使用的潜在风险进行了调查。 ITAL...

4月17日 - 4月23日乌克兰 - 俄罗斯安静网络冲突

这篇文章提供了与俄罗斯侵入乌克兰的事件与网络安全视角相关的事件的时间表。以下是与前...

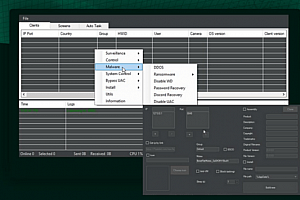

鲍拉特大鼠,一个执行勒索软件和DDOS攻击的新老鼠

传感器研究人员发现了一个名为Borat的新的远程访问特洛伊木马(大鼠)能够进行DDOS和赎金软...

Microsoft 3月2022 Patch Tuesday更新修复89漏洞

Microsoft 3月2022 Patchday Security更新多个产品中的89个漏洞,包括3个零。 Microsoft...

自2012年以来,部落Webmail软件受到危险错误的影响

专家发现了一个九岁的UndateDed缺陷,可以允许访问电子邮件帐户。 Horde Webmail中的一个...

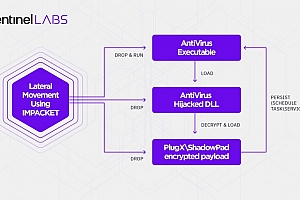

中国链接的摩珊龙滥用安全软件来局限于恶意软件

中国链接的APT集团被追踪为Moshen Dragon,正在利用Antivirus产品来针对亚洲的电信行业。 ...

威胁报告葡萄牙:Q4 2021

威胁报告葡萄牙:Q4 2021编译了从7月至9月,Q4的恶意活动收集的数据,其中2021年。 ...

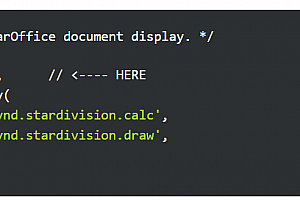

攻击者越来越多地采用Regsvr32实用程序执行通过办公室文件

UPTYCS威胁研究团队一直在通过各种类型的Microsoft Office文件来观察Regsvr32.exe的利...

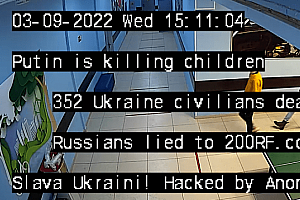

匿名黑客攻击的俄罗斯凸轮,网站宣布了一个讽刺意味的泄漏

集体匿名在俄罗斯攻击的公共相机并在网站上传播了他们的实时饲料,它还宣布了一种讽刺意味...

QNAP修复了多个缺陷,包括QVR RCE漏洞

QNAP解决了多个漏洞,包括影响QVR视频监视解决方案的关键远程执行缺陷。 QNAP已解决了多...

委内瑞拉心脏病专家被指控经营和销售Thanos勒索软件

美国司法部指控一名55岁的委内瑞拉心脏病专家经营和出售Thanos勒索软件。 美国司法部指...

Synology和QNAP警告其某些产品中关键的Netatalk缺陷

Synology警告客户,其某些NAS设备受到多个关键NetAtalk漏洞的影响。 Synology警告客户,多...

Github警告,被盗的OAuth代币用于下载数十个组织的数据

Github报告说,威胁演员使用被盗的OAuth用户令牌来从几个组织中删除私有数据。 Github使用...

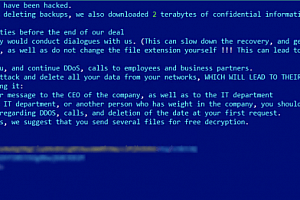

Crooks声称从Transunon South Africa偷了4TB的数据

TransUnon South Africa披露了一种数据违规,窃取敏感数据的威胁行动者,要求赎金支付不释...

依赖关系审查Github操作可防止在代码中添加已知的漏洞

依赖性审查Github操作扫描用户提取依赖性更改的请求,并且如果任何新的依赖项都具有现有缺...

LAPSUS $帮派声称已经攻击了Microsoft源代码存储库

微软正在调查LAPSUS $黑客集团违反其内部Azure Devops源代码存储库。数据。在过去的几个...

大规模黑客活动损害了数千个WordPress网站

研究人员发现了一场大规模的黑客活动,该活动损害了数千个WordPress网站,将访问者重定向到...

伊朗链接的TunnelVision APT正在积极利用Log4J漏洞

伊朗链接TunnelVision APT组正在积极利用Log4j漏洞,将ransomware部署在未括的VMware Hori...

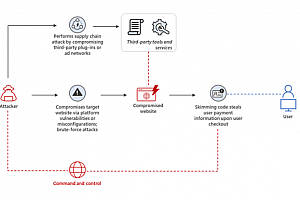

Microsoft警告新的高度回避网络掠夺活动

Web掠夺活动背后的威胁参与者正在使用恶意JavaScript来模仿Google Analytics(分析)和Meta...

UpdraftPlus WordPress插件更新强制百万站点

WordPress强制更新Updraft Plugin补丁的300万站点以修复高度严重性漏洞。 WordPress已强...

匿名黑客俄罗斯文化部泄露446 GB

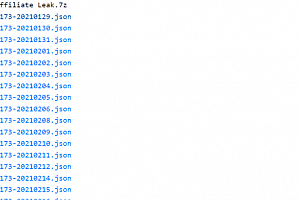

匿名集体已经破坏了俄罗斯文化部,通过DDSecrets平台泄露了446英镑的数据。 数据泄漏服务D...

Bumblebee,由多个犯罪软件威胁参与者使用的新的恶意软件加载程序

威胁参与者在其广告系列中用一个名为Bumblebee的新装载机代替了Bazaloader和Icdid恶意软...

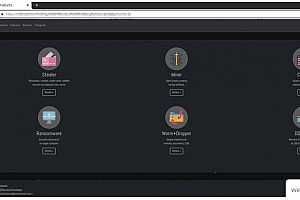

永恒项目:您可以为偷窃器支付$ 260,$ 490为勒索软件支付

威胁情报公司Cyble的研究人员分析了Eternity Project Tor网站,该网站提供了任何类型的恶...

德国警察关闭了Hydra市场黑色网站市场

德国联邦刑事警察局关闭了Hydra Market,俄语Darknet Marketplace专门从事毒品处理。 世界...

网络攻击严重影响Expeditors International的运营

美国全球物流和货运代理公司Expeditors International在网络攻击后关闭了全球运营123] E...

工业间谍与古巴勒索软件运营之间的奇怪联系

最近推出的工业间谍数据勒索市场现已开始其勒索软件运营。 4月,Malware Hunterteam和Ble...

朝鲜与朝鲜的拉撒路APT使用log4j来针对VMware服务器

与朝鲜与朝鲜的Lazarus APT正在针对VMware Horizon服务器的攻击中利用Log4J远程代码执行...

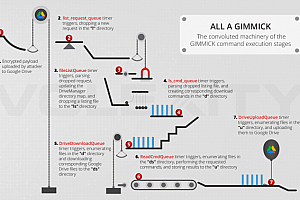

中国联系的Gimmick植入现在目标Macos¶

Gimmick是由中国联系的APT Storm云开发的新发现的麦斯科斯植入物,并习惯于跨亚洲的组织...

苹果自2022年初以来修复了第六天的零日

Apple发布了安全更新,以解决针对Mac和Apple Watch设备的攻击中积极利用的零日错误。 Ap...

专家展示了如何在关闭iPhone的芯片上运行恶意软件

研究人员设计了一种攻击技术,以篡改固件并在iPhone关闭时将恶意软件执行到蓝牙芯片上。 ...

研究人员泄露了Contis内部聊天信息,以响应其对俄罗斯的支持

乌克兰研究人员泄露了属于Conti赎金软件操作的成千上万的内部聊天消息。 乌克兰研究员...

CVE-2022-22292缺陷可能允许黑客攻击三星Android设备

专家们发现了一种漏洞,被追踪为CVE-2022-22292,可以利用Android 9,10,11和12个设备。移动...

4月24日至4月30日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章从网络安全的角度提供了与俄罗斯入侵乌克兰有关的事件的时间表。 以下是与前几...

自2020年4月以来,Sidewinder进行了1,000多次袭击

卡巴斯基报道 Kaspersky的研究人员分析了追踪为Siendwinder(又名Rattlesnake Rattlesna...

CERT-UA警告MALSPAM攻击分发小丑信息窃取器

乌克兰计算机应急响应团队(CERT-UA)警告攻击传播信息偷窃恶意软件小丑窃贼。 乌克兰计算...

Hive Ransomware将其加密器端口以防锈编程语言

Hive RansomWare Gang将其加密器移植到Rust编程语言并实现了新功能。 Hive Ransomware...

乌克兰:军事防务机构和银行由网络攻击

乌克兰的辩护机构和两个国有银行被分布式拒绝服务(DDOS)袭击袭击。 国防部和乌克兰和国有...

威胁演员损害了+500洋养碟的电子商店与电子撇鞋

专家们发现了一个遭受损害Magento 1电子商务平台的500架电子商店的大规模Magecart活动。...

匿名黑客攻击其他俄罗斯组织,一些违规可能是严重的

匿名集体和联盟团体加强了他们的袭击,并声称已经破坏了多个组织。与着名集体相关的匿名和...

俄罗斯卡拉德邦普遍瞄准乌克兰

俄罗斯联系威胁演员Gamaredon与乌克兰的新变种瞄准了  Pertiodo Backdoor的新变种。...

- 数据加载中,请稍后...