美国征修4名俄罗斯政府员工,用于攻击关键基础设施

最后更新 :2022.03.25

美国向俄罗斯政府雇员起到了四名俄罗斯政府雇员,参与了关键基础设施中实体的攻击。

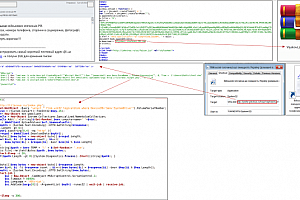

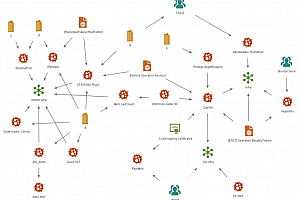

美国在瞄准数百人的网络角落中起到了四个俄罗斯政府雇员2012年至2018年期间的能源部门的公司和组织在全球之间。司法部提出了两次被告的两次起诉书,为俄罗斯政府致力于俄罗斯政府的所有俄罗斯国民,在两次单独的阴谋中努力支持和开展计算机侵入,在2012年和2018年间全球能源部门瞄准全球能源部门。读取由Doj发布的新闻稿。总共有大约135个国家的这些黑客活动针对数千家公司,数以千计的公司。两个起诉书,一个来自  6月2021年6月;来自  8月2021年,正在充电一个e俄罗斯联邦中央科学研究所(Tsniikhm)和俄罗斯联邦安全服务(FSB)的三名官员。

据俄罗斯国防部委员会的雇员介绍,根据6月2021日起诉书Institute,Evgeny Viktorovich Gladkikh,他的共同占领者试图损害美国以外的关键基础设施。攻击在国外有针对性设施中引起了两个单独的紧急停机。本集团还试图破解美国公司在美国经营关键基础设施的美国公司的系统。

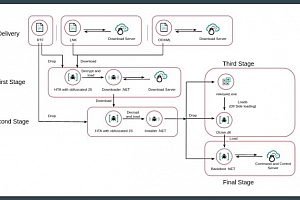

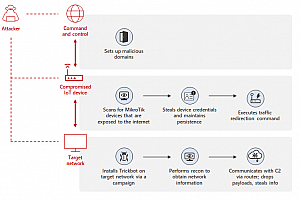

根据起诉书,根据起诉书,2017年5月至9月,被告和共谋者被砍成了外国炼油系统的制度并安装恶意软件,网络安全研究人员已被称为“TRITON”或“TRISIS”,由施耐德电气,跨国公司生产的安全系统。阴谋器设计了Triton Malware,以防止炼油厂从运作的安全系统(即,通过使IC以不安全的方式在出现正常运行时以不安全的方式运作),授予被告和他的共同承担者能够造成炼油厂损坏,附近任何人伤害的能力经济损害。继续doj。但是,当被告部署了Triton恶意软件时,它导致了引领炼油厂的施耐德电气安全系统的故障,以启动炼油厂运营的两次自动紧急停机。美国Doj收取了三名FSB官员(Pavel Aleksandrovich Akulov,Mikhail Mikhailovich Gavrilov和Marat Valeryevich Tyukov),在军事部门71330或中心工作16.(又名蜻蜓,Berzerk Bear,Energicic Bear,蹲伏的捷者)。2012年和2017年间,蜻蜓APT对能源行业中使用的IC或监督控制和数据采集(SCADA)系统进行了多次攻击,包括石油和天然气公司,核电PLANTS,以及公用事业和电力传输公司。

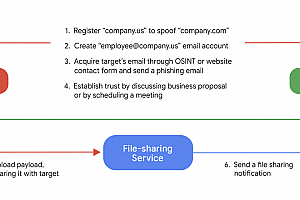

根据起诉书,对能源部门运动的竞选活动涉及两阶段。在2012年和2014年之间发生的第一阶段,国家演员被追踪为“蜻蜓”或“哈克斯”,并从事供应链攻击,损害OT网络系统制造商和软件提供商部署“HACX”植入物。

攻击者还推出了矛网络钓鱼和“浇水孔”攻击,使他们可以在美国和国外的17,000多台独特设备上安装恶意软件,包括电力和能源公司使用的ICS / SCADA控制器。

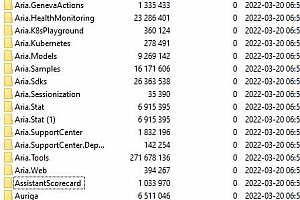

在第二阶段,在2014年至2017年之间发生的第二阶段,被追踪为“蜻蜓2.0”的APT集团专注于对与ICS / SCADA系统合作的特定能源部门实体和个人和工程师的更具针对性的攻击。该集团在500多个美国有超过3,300名用户使用除了核监管委员会等美国政府机构外,国际公司和实体。

在某些情况下,苍鹭的攻击是成功的,包括在商业网络(即,涉及与ICS / SCADA设备的计算机)的妥协(即,ICS / SCADA设备)的妥协堪萨斯州伯灵顿经营核电站。此外,在特定网络中建立非法立足之后,阴谋器通常使用该脚跟通过在受害者实体上获得对其他计算机和网络的访问进一步穿透到网络中。说明Doj。Doj向俄罗斯联系APT群体警告全球规模的关键基础设施的攻击。

CISA,FBI和美国能源部也发表了 一个关节网络安全咨询和NBSP;详细说明起诉国家赞助商的策略,技术和程序(TTP)德俄罗斯线ì克雷德威胁演员。

这一联合网络安全咨询(CSA) - 由网络安全和基础设施安全机构(CISA),联邦调查局(FBI)和能源部(DOE)的核武器 - 从2011年到2018年到2018年和针对美国和国际能源部门组织进行的关于国家赞助的俄罗斯网络演员进行多次入侵运动的信息。CISA,FBI和DOE在他们发生的时间内和周围的行动作出反应。读联合咨询。

- END -

MailChimp破坏了,入侵者对Crypto客户进行了网络钓鱼攻击

威胁参与者获得了电子邮件营销巨头MailChimp的内部工具,以对Crypto客户进行网络钓鱼攻击...

威胁演员从数十名OpenSea用户偷走了价值至少1.7亿美元的NFTS

威胁演员从世界上最大的NFT交换机,OpenSea中偷走了高价值的NFTS。 世界上最大的NFT交易所...

俄罗斯联系的威胁演员利用默认的MFA协议和打印夜间错误来妥协非政府组织云

FBI和CISA警告俄罗斯关联的威胁,在组织DUO MFA中注册自己的设备后,行动者获得了对非政府...

匿名及其附属公司继续对俄罗斯造成损害

通过匿名集体推出的大规模运作,对俄罗斯的非法入侵持续。 流行的集体匿名和其附属公司无...

Lapsus $帮派泄漏数据据称从三星电子偷走了

LAPSUS $赎金软件集团声称已被攻击三星电子,并泄露据称被盗的被盗的机密数据。 LAPSUS ...

思科修复了在野外积极利用的iOS XR缺陷

思科解决了影响iOS XR软件的中等严重性漏洞,该公司警告说,该缺陷是在野外积极利用的。 ...

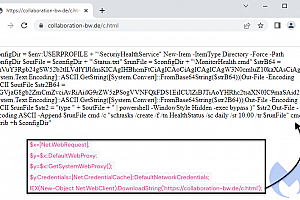

定制的Powershell老鼠用乌克兰危机作为诱饵来针对德国用户

研究人员使用定制的Powershell大鼠发现了一个威胁性参与者,以德国用户的身份获得有关乌克...

NSO小组Pegasus间谍软件利用新的零点击iPhone在最近的攻击中利用

研究人员报告说,威胁演员利用了一个新的零点击IMESSage exproit来安装属于加泰罗尼亚人的...

一股新的Deadbolt ransomware攻击命中Qnap NAS设备

互联网搜索引擎Censys报告了一个新的Deadbolt Ransomware攻击浪潮,其定位Qnap NAS设备。...

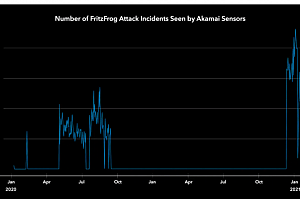

FritzFrog P2P Botnet返回并定位医疗保健,教育和政府部门

FritzFrog P2P Botnet将返回,是属于医疗保健,教育和政府部门的实体的服务器。 FritzFrog...

Rainloop中的存储XSS漏洞允许窃取用户电子邮件

专家们在Rainloop Webmail客户端中披露了一个未被分割的漏洞,被追踪为CVE-2022-29360,可以...

俄罗斯 - 联系人组织APT APT乌克兰州组织,CERT-UA警告

Ukraine Cert-UA发现了由俄罗斯联系的Armageddon APT定位当地州组织的矛网络钓鱼活动。...

CISA将VMware添加到其已知的漏洞漏洞目录中

美国CISA将VMware权限升级泄漏和Google Chrome型混淆问题添加到其已知的漏洞漏洞目录。...

Microsoft补丁星期二2022年5月的更新修复了3个零周日,1个在主动攻击下

Microsoft补丁星期二2022年5月的安全更新,地址三个零日漏洞,其中之一是积极利用的。 Mic...

FBI警告俄罗斯关联对美国能源公司的攻击风险

联邦调查局警告与俄罗斯关联威胁演员的能源公司有关的风险。 联邦调查局警告能源公司是...

乌克兰呼吁独立黑客来抵御俄罗斯,俄罗斯地下响应

虽然乌克兰呼吁黑客地下抵御俄罗斯,但兰非沃特帮派致命。俄罗斯国家赞助的黑客,报道了路透...

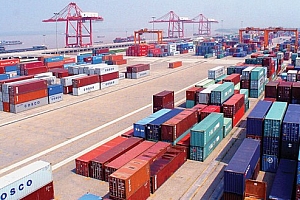

打开数据库让主要的中国港口暴露在船上

两个主要的中国航运港口的货运日志一直泄露数据,这是一个问题,如果尚未解决,可能会扰乱每...

俄罗斯联系的威胁演员违反了美国清算的国防承包商(CDC)

俄罗斯联系威胁行动者自2020年1月20日以来违反了美国清算的辩护者(CDC)的网络。 根据FBI,NS...

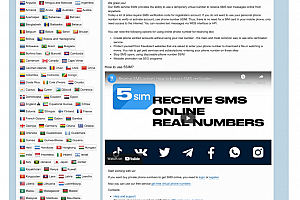

SMS PVA服务如何破坏基于SMS的验证

骗子滥用一些短信PVA服务,让他们的客户创建一次性用户账户来进行恶意活动。在调查短信PVA...

这些是对俄罗斯的DDOS攻击来源,当地的NCCC警告

俄罗斯政府 发布 一个列表,其中包含在入侵后击中俄罗斯基础设施的DDOS攻击背后的...

伊朗广播公司的Irib由刮水器恶意软件击中

伊朗国家媒体公司伊朗伊朗伊斯兰广播(IRIB)是由2022年下旬的刮水器恶意软件击中。 调查袭...

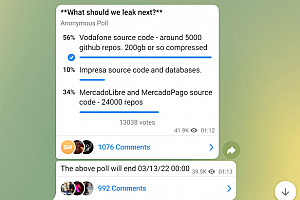

沃达丰调查了由Lapsus $ Gang制造的数据泄露的索赔

沃达丰正在调查最近遭受的网络内人,经过赎金瓶帮派Lapsus $声称被盗的源代码。代码。 LAP...

在乌克兰提供支持的慈善机构和非政府组织被恶意软件击中

基于恶意软件的攻击是针对慈善机构和非政府组织(非政府组织)在乌克兰提供支持 慈善和非政...

安全事务时事通讯第354轮

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

Android预装的应用程序受高度脆弱性的影响

微软在预装的Android系统应用程序中使用的移动框架中发现了几个高层漏洞。 Microsoft 3...

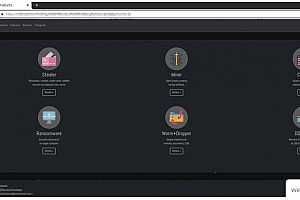

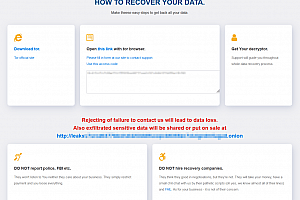

永恒项目:您可以为偷窃器支付$ 260,$ 490为勒索软件支付

威胁情报公司Cyble的研究人员分析了Eternity Project Tor网站,该网站提供了任何类型的恶...

联邦调查局:在各种网络犯罪论坛上获得的美国学术证书妥协

联邦调查局在网络犯罪论坛上出售的高等教育部门的组织警告组织,这些组织可以允许威胁参...

受损地点的持续DDOS攻击袭击了乌克兰

乌克兰Cert-UA警告正在进行的DDOS攻击针对Pro-Ikraine网站和政府网络门户。 乌克兰的计...

QNAP固件更新修复其NAS中的Apache HTTP漏洞

台湾供应商Qnap警告用户上个月更新他们的NAS固件来修复Apache HTTP服务器中寻址的Apache...

意大利的数据隐私看门狗调查卡巴斯基托管的意大利用户数据

ITALYS数据隐私看门狗对使用俄罗斯防病毒软件卡巴斯基使用的潜在风险进行了调查。 ITAL...

Caddywiper,一个新的数据刮水器击中乌克兰

专家们发现了一个被追踪为Caddywiper的新刮水器,这些刮水器被攻击瞄准乌克兰组织的攻击。...

与中国关联的太空海盗契约针对俄罗斯航空航天行业

一个被称为太空海盗的新的新型网络增长群体正在瞄准俄罗斯航空航天行业的企业。 一个以...

使用该主题Azovstal Targets实体的网络钓鱼攻击

乌克兰Cert-UA警告使用该主题Azovstal和Cobalt Strike Beacon对乌克兰国家组织的网络钓...

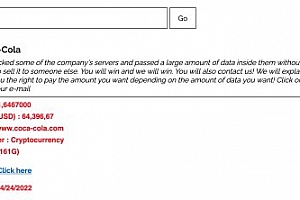

Stormous Ransomware帮派声称已入侵可口可乐

Stormous Ransomware帮派声称已经砍掉了跨国公司饮料公司可口可乐公司。 暴风雨...

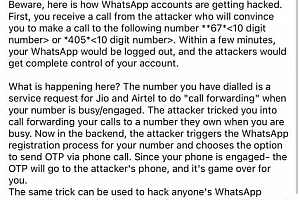

一个新的WhatsApp OTP骗局可以允许劫持用户帐户

专家警告说,新的WhatsApp OTP骗局可以使攻击者可以通过电话劫持用户的帐户。 最近Cloudse...

安全事务新闻通讯第363轮Pierluigi Paganini

每周一次的安全事务新闻通讯收到了新的一轮!每周在电子邮件框中免费提供安全事务的最佳安...

美国和英国链接新的独轮眨眼恶意软件到俄罗斯国家黑客

英国和美国网络安全各机构联系着周瓣眨眼恶意软件到俄罗斯乡村普通 美国和英国网络安全...

关键的洋泊零缺陷CVE-2022-24086积极开发

Adobe解决了一个严重的漏洞(CVE-2022-24086 )影响野生的Magento开源产品,这些产品正在野外...

Ukraines Cert-UA警告对乌克兰公民的网络钓鱼攻击

Ukraines Cert-UA通过属于印度实体的受损的电子邮件账户推出了新的网络钓鱼攻击的公民...

俄罗斯联系的Sandworm APT针对乌克兰的能源设施用刮水器

俄罗斯联系的Sandworm Apt组在乌克兰的乌克兰和Caddywiper刮水器中针对乌克兰的能量设施...

思科在企业NFVIS软件中解决了三个错误

思科解决了影响其企业NFV基础设施软件(NFVIS)的三个缺陷,可以允许宿主妥协。 思科解决了...

朝鲜与朝鲜的拉撒路APT使用log4j来针对VMware服务器

与朝鲜与朝鲜的Lazarus APT正在针对VMware Horizon服务器的攻击中利用Log4J远程代码执行...

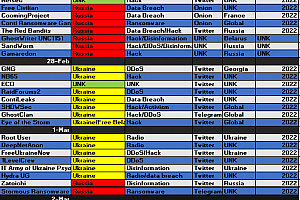

4月03日 - 4月09日乌克兰 - 俄罗斯沉默网络冲突

这篇文章提供了与网络安全视角相关的乌克兰乌克兰有关的事件的时间表。以下是与前几周发...

Google地址在内核中积极利用Android缺陷

Google发布了Android的May安全公告,2022-05-05 Security补丁级别,该公报修复了一个主动利...

微软采取了法律和技术行动来拆除Zloader僵尸网络

微软数字犯罪单位(DCU)宣布关闭了臭名昭着的Zloader僵尸网络使用的数十个C2服务器。 微软...

乌克兰国民因出售进入黑客服务器而被判处4年徒刑

一名28岁的乌克兰国民因出售进入被黑客服务的服务器而被判处四年徒刑。 Glib Oleksandr...

匿名继续支持乌克兰反对俄罗斯

集体匿名及其附属组继续瞄准俄罗斯政府和私人组织。 其生态系统中的集体匿名和其他群...

国家行动者被攻击红十字会利用Zoho虫子

红十字国际委员会(红十字国际委员会)上个月违反其网络的袭击者被剥削了Zoho虫子。 红十...

自2020年4月以来,Sidewinder进行了1,000多次袭击

卡巴斯基报道 Kaspersky的研究人员分析了追踪为Siendwinder(又名Rattlesnake Rattlesna...

PWN2OWN迈阿密黑客赛竞赛为26美元的独特ICS漏洞授予40万美元

参加PWN2OWN迈阿密2022个黑客赛的帽子黑客总共获得了40万美元的ICS利用。迈阿密2022是由...

惠普签署了16个UEFI固件漏洞影响笔记本电脑,台式机,POS系统

研究人员在影响多个HP企业设备的统一可扩展固件接口(UEFI)固件的不同实现中公开了16个高度...

乌克兰警告旨在接管电报账户的袭击事件

乌克兰技术安全和情报服务警告威胁演员的目标,旨在获得用户报价账户的访问。 乌克兰的特...

T-Mobile确认Lapsus $已访问其系统

电信巨头T-Mobile确认了  Lapsus $ 勒索集团于3月获得了对其网络的访问。 周五...

CISA为已知的漏洞漏洞目录增加了15个新缺陷

美国网络安全和基础设施安全机构(CISA)向其已知的漏洞漏洞目录增加了15个新缺陷。 美国网...

安全事务时事通讯第356轮

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

乌克兰正在使用ClearView Ai在冲突期间的面部识别

乌克兰国防部开始采用ClearView Ai的面部识别技术来揭示俄罗斯攻击者,打击错误信息并识别...

BeastMode Mirai Botnet现在包括用于TotOleink路由器的利用

基于Mirai的分布式拒绝服务(DDOS)Botnet BeStMode(AKA B3AstMode)的操作员添加了TotOnInk路...

Avoslocker Ransomware Gang针对我们的关键基础架构

联邦调查局(FBI)报告说,AvoSlocker赎金软件正在针对美国关键基础设施的攻击中使用。 联邦...

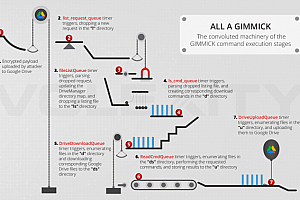

中国联系的Gimmick植入现在目标Macos¶

Gimmick是由中国联系的APT Storm云开发的新发现的麦斯科斯植入物,并习惯于跨亚洲的组织...

威胁演员利用Microsoft团队传播恶意软件

攻击者妥协了Microsoft团队账户以附加恶意可执行文件来聊天并将其传播给对话的参与者。...

威胁演员目标受保护的Microsoft SQL Server安装

威胁演员在易受攻击的Microsoft SQL服务器上安装Cobalt Strike信标,以在目标网络中实现立...

一个关键的RCE漏洞会影响SonicWALL防火墙设备

SonicWALL释放了安全更新,以解决影响多个防火墙设备的远程代码执行漏洞。 SonicWALL已发...

三个关键RCE缺陷会影响数百个HP打印机型号

三个关键RCE缺陷会影响数百个HP LaserJet Pro,PageWide Pro,OfficeJet,Enterprise,大型格式...

网络犯罪分子通过模仿政府供应商提供IRS税诈骗网络钓鱼活动

威胁情报公司重点细节骗子如何将IRS税诈骗者和网络钓鱼攻击造成的网络钓鱼攻击如何摆在...

Sophos将熵赎回器链接到Dridex恶意软件。都与邪恶的公司联系起来?

最近出现的熵赎回器的代码与臭名昭着的Riddex恶意软件之一具有相似之处。 最近出现的熵...

谷歌自2022年开始以来修复了Chrome的第三天零点

Google Chrome 100.0.4896.127解决了作为CVE-2022-1364被追踪的新的高度严重性零天脆弱...

Sharkbot,新一代银行木马通过播放商店分发

Sharkbot 银行恶意软件能够逃避谷歌播放商店安全检查,伪装为防病毒应用程序。 Shark...

Facebook阻止了俄罗斯和白俄罗斯威胁行动者对乌克兰的活动

Facebook / Meta表示,俄罗斯联系的威胁演员正在试图使用仇恨言语,欺凌和假新闻来利用社...

俄罗斯 - 乌克兰网络冲突造成风险的关键基础设施

虽然俄罗斯 - 乌克兰网络冲突发生了,但国家行动者,骗子和黑客活动者继续造成危险的关键基...

依赖关系审查Github操作可防止在代码中添加已知的漏洞

依赖性审查Github操作扫描用户提取依赖性更改的请求,并且如果任何新的依赖项都具有现有缺...

Cisa为已知的漏洞漏洞目录添加了9个新缺陷,包括Magento E Chrome错误

美国CISA添加到已知的漏洞漏洞目录和NBSP;另外9个安全缺陷在野外积极开发。美国网络安全...

Ghostwriter APT乌克兰的国家实体与钴罢工灯塔

乌克兰证书 - ua警告白俄罗斯联系的Ghostwriter APT集团是用钴罢工灯座定位乌克兰的州...

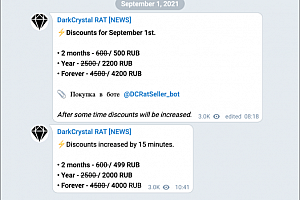

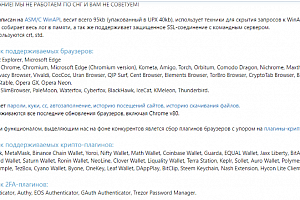

dcrat,只有5美元用于远程访问特洛伊木马

研究人员警告说,可以在俄罗斯网络犯罪论坛上出售的远程访问特洛伊木马(又名DarkCrystal Ra...

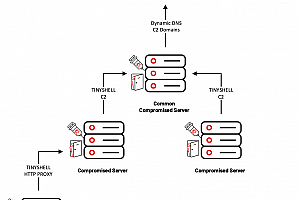

Microsoft发布用于检查Mikrotik路由器妥协的开源工具

Microsoft发布了一个开源工具来保护Mikrotik路由器,并检查Trickbot Malware感染的妥协指...

Caketap,一个用于SIPHON ATM银行数据的新UNIX rootkit

专家发现了一个名为Caketap的新UNIX rootkit,用于窃取ATM银行数据。Windiant研究人员发现...

Bad Opsec允许研究人员揭开火星偷窃师操作¶

Morphisec Labs研究人员分析了一个新的恶意软件,被追踪为火星偷窃师,这是基于较旧的Oski...

俄罗斯互联网看门狗Roskomnadzor将禁止Instagram

俄罗斯互联网看门狗Roskomnadzor将在俄罗斯禁止Instagram,以防止与乌克兰入侵相关的信息...

CISA将Windows CLFS驱动权特权升级添加到其已知的漏洞漏洞目录中

U.S.CISA添加了CVE-2022-24521 Microsoft Windows CLFS驱动权升级升级升级漏洞漏洞目录...

QNAP修复了多个缺陷,包括QVR RCE漏洞

QNAP解决了多个漏洞,包括影响QVR视频监视解决方案的关键远程执行缺陷。 QNAP已解决了多...

伊朗宣布已挫败了公共服务的大规模网络攻击

国家电视台宣布,伊朗已挫败了针对政府和私人组织运营的公共服务的大规模网络攻击。 根据...

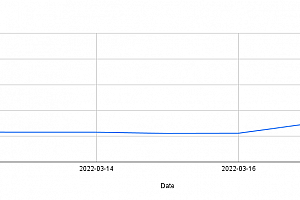

3月13日至3月19日乌克兰 - 俄罗斯沉默的网络冲突

这篇文章提供了与俄罗斯从网络安全视角的俄罗斯入侵乌克兰有关的事件的时间表。 以下是...

Sharkbot Banking Trojan在Google Play上通过假AV应用程序传播

专家在伪装成的谷歌戏剧商店上的恶意Android应用程序伪装成Sharkbot Trojan的防病毒解决...

Xenomorph Android Banking Trojan通过Google Play商店分发

Xenomorph Android Trojan已通过针对56个欧洲银行的官方Google Play商店分发。威胁特征...

Facebook中蓬勃发展的欺诈行业如何攻击独立媒体

专家调查了如何将被盗的Facebook帐户用作Facebook内部建立良好的欺诈行业的一部分。 当...

分析使用恶意PDF的网络钓鱼攻击

网络安全研究人员 Zoziel Pinto Freire 分析了使用武器化的PDF在网络钓鱼攻击中的使用 ...

CISA将Spring4Shell涉及其已知的漏洞漏洞目录

美国CISA添加了最近公开的远程代码执行(RCE)漏洞Spring4Shell;已知的漏洞漏洞目录。 美国...

威胁报告葡萄牙:Q4 2021

威胁报告葡萄牙:Q4 2021编译了从7月至9月,Q4的恶意活动收集的数据,其中2021年。 ...

俄罗斯与俄罗斯的威胁参与者在乌克兰发起了数百个网络攻击

微软透露,自入侵开始以来,俄罗斯对乌克兰发起了数百次网络攻击。 微软指出,至少有六个独立...

可以通过发送消息来链接Zoom错误在聊天中破解用户

可以利用缩放中的安全缺陷来通过发送专门精心设计的消息来妥协另一个用户。 流行的视频...

安全事务时事通讯第355条

新一轮安全事务时事通讯到达!每周,安全事务的最佳安全文章在您的电子邮件框中免费提供。 ...

Microsoft固定RCE缺陷在Azure Synapse和Data Factory使用的驱动程序中

Microsoft在Azure Synapse和Azure Data Factory中披露了现已固定的漏洞,可以允许远程代...

Play Store上有200多个应用程序正在分发FaceStealer Info-Stealer

专家在Play Store上发现了200多个Android应用程序,分发了可窃取敏感数据的faceStealer的...

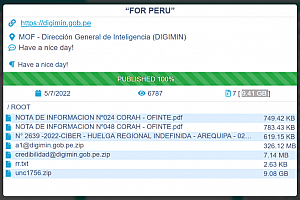

Conti Ransomware声称已将秘鲁MofDirección进入Inteligencia(Digimin)

Conti Ransomware Gang声称已将秘鲁MofDirección将军(Digimin)和被盗的9.41 GB。 它的...

UNC3524 APT使用IP摄像机部署后门和目标交换

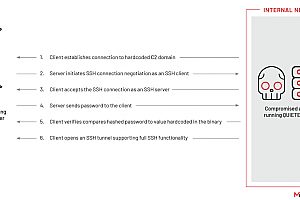

一个新的APT组,被跟踪为UNC3524,使用IP摄像机部署后门并窃取Microsoft Exchange Emails。 ...

意大利宣布其国家网络安全战略2022/26

意大利宣布了其2022/26的国家网络安全战略,这是一份针对网络威胁并提高该国的弹性的关键...

俄罗斯卫星上的网络攻击是一场战争的行为,乌克兰的入侵

俄罗斯认为侵犯另一个国家的合法,但警告它将考虑其卫星的网络攻误行为。 匿名和宣布对俄...

异国情调的百合初始访问经纪人与Conti Gang合作

googles威胁分析组(标签)未发现一个名为Exotic Lily的新的初始访问经纪人,与Conti Ransomwa...

虽然Twitter暂停了匿名账户,但该集团被攻击了VGTRK俄罗斯电视和收音机

虽然Twitter暂停了一些匿名账户,但集体黑客全俄州电视和无线电广播公司(VGTRK)。 在周五,匿...

亚洲媒体公司Nikkei遭受了勒索软件攻击

媒体公司Nikkei披露了勒索软件攻击,并透露该事件可能影响了客户数据。 日本媒体公司Nikke...

它的官方,Lapsus $ Gang损失了Microsoft员工帐户

微软证实,Lapsus $ refaligess集团已攻击其中一名员工以访问和窃取一些项目的源代码。一...

- 数据加载中,请稍后...